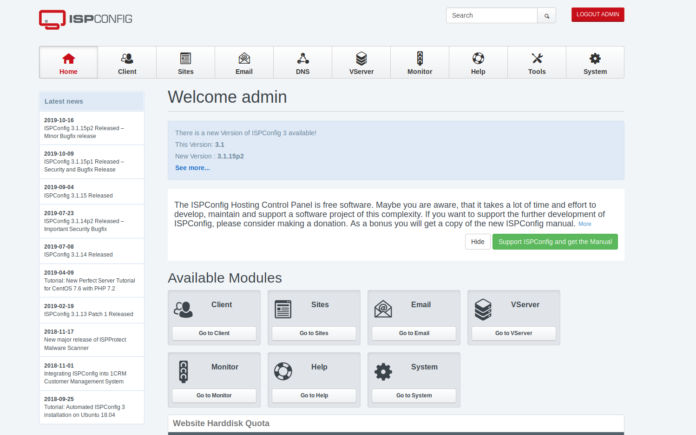

Ispconfig, Linux sunucular üzerinde çalışan, web sitelerinizi yayınlayabileceğiniz bir hosting kontrol panelidir. Kolay kullanımı ve %100 Türkçe dil desteği ile Hosting masraflarınızı sıfıra indirebilirsiniz. Diğer yandan tamamen açık kaynak kodludur, lisans gerektirmez ve herhangi bir sorun yaşamanız durumunda http://www.howtoforge.com/community/#ispconfig-3.23 adresinde bulunan resmi forumundan çok hızlı yardım alabilirsiniz.

Ubuntu 18.04 Kurulumu yazımızda Ubuntu 18.04 versiyonunu kurarak hazır hale getirmiştik.

ISPCONFIG üzerinden web sitelerinizi yayınlayabilmeniz için gerekli minimum donanım(Donanım bilgisi Xeon işlemcili RAID desteklemeyen/ticari amacı olmayan amatör olarak şahsi sitelerini yayınlamak isteyenler içindir) :

- Intel I3 veya denk işlemci, deneme yapabildiğimiz en düşük işlemci I3 oldu ancak performans oldukça başarılıydı.

- 16GB RAM

- 1TB HDD

- Ubuntu 18.04 LTS veya Ubuntu 16.04 LTS

- Fiber bağlantı : Bu madde önemli, neden? Ülkemizde artık internet bağlantısına sahip olmayan ev veya ofis sayısı neredeyse yok ancak çoğu ev/ofis halen DSL(ADSL,GHDSL,VDSL vb.) tipi bağlantı kullanmakta, DSL bağlantı türü Asimetrik’dir, yani 20Mb Download(indirme) / 2Mb Upload(yükleme) gibi hızlara sahiptir, ispconfig gibi bir hosting sunucusu oluşturduğunuzda internetten içerik indirmek yerine internete yayın yapacağınız yani web sitenizi ziyaret eden kullanıcılara ispconfig sunucunuz üzerinden siz veri göndereceğiniz için, ihtiyacınız olan bant genişliği Download değil Upload olacaktır, 20Mb/2Mb bir bağlantınız olduğu düşünülürse, internet üzerinden yayın yapacağınız siteniz, sunucunuz ne kadar hızlı olursa olsun çoğu zaman yavaş görüntülenecektir.Fiber ve METRO gibi bağlantı türleri ise Simetrik’dir, yani siz paket maliyetini düşürmek adına özellikle Asimetrik hat almadığınız taktirde, 20Mb Download / 20Mb Upload hızlarına sahip olursunuz, bu nedenle DSL tipi bağlantı kullanıyor iseniz yayınlayacağınız site veya sitelerde yavaşlama sorunu yaşamanız kaçınılmaz.

- Statik IP Adresi, kurulum tamamlandığında web sitenizin domain adresinin sunucunuz ile ilişkilendirilmesi için gerekli olan NS (NameServer) kayıtları ispconfig tarafından otomatik olarak oluşturulacak ve ip adresiniz ile ilişkilendirilecek, ip adresinizin dinamik olması durumunda bağlantınız her kesildiğinde ip adresi değişeceği için, yayınladığınız web sitenizde sürekli bağlantı sorunları yaşayacaksınız, diğer yandan sitenize bağlı maillerin sorunsuz çalışması ve BlackList/Spam gibi durumlar yaşamamanız için de bir statik ip adresine ihtiyacınız var.

Kurulum öncesi hatırlatma : Bu kurulum rehberi minimum Linux bilgisine sahip olan kullanıcılar için,olabilen en basit şekilde anlatılmaya çalışılmıştır.

Bir önceki yazımız olan Ubuntu 18.04 Kurulumu bu yazı için ön hazırlık olarak hazırlanmış olup, ilgili yazıda kurulum esnasında pc adı ve netbios ismi server1.fscteknoloji.com olarak temel alınmıştır, bu rehberi kullanarak kurulum yapan kullanıcılar kurulum esnasında sunucu ismini kendi istekleri doğrultusunda değiştirmelidirler.

Yukarıdaki koşulları sağlıyor iseniz hazırsınız demektir, haydi ISPCONFIG kuralım 🙂

Kurulum için ISPCONFIG resmi hesabı tarafından hazırlanmış olan Kurulum Rehberi‘ni baz alacağız. Referans aldığımız kurulum rehberi 18.04 için hazırlanmıştır, 16.04 kullanmak isteyenler buradaki Kurulum Rehberi‘ni inceleyebilirler.

Bir önceki yazımız olan Ubuntu 18.04 Kurulumu‘nda openssh-server kurulumu yapmıştık, openssh-server bir Linux bilgisayara terminal aracılığı ile uzaktan bağlanarak yönetebilmemizi sağlayan pakettir.

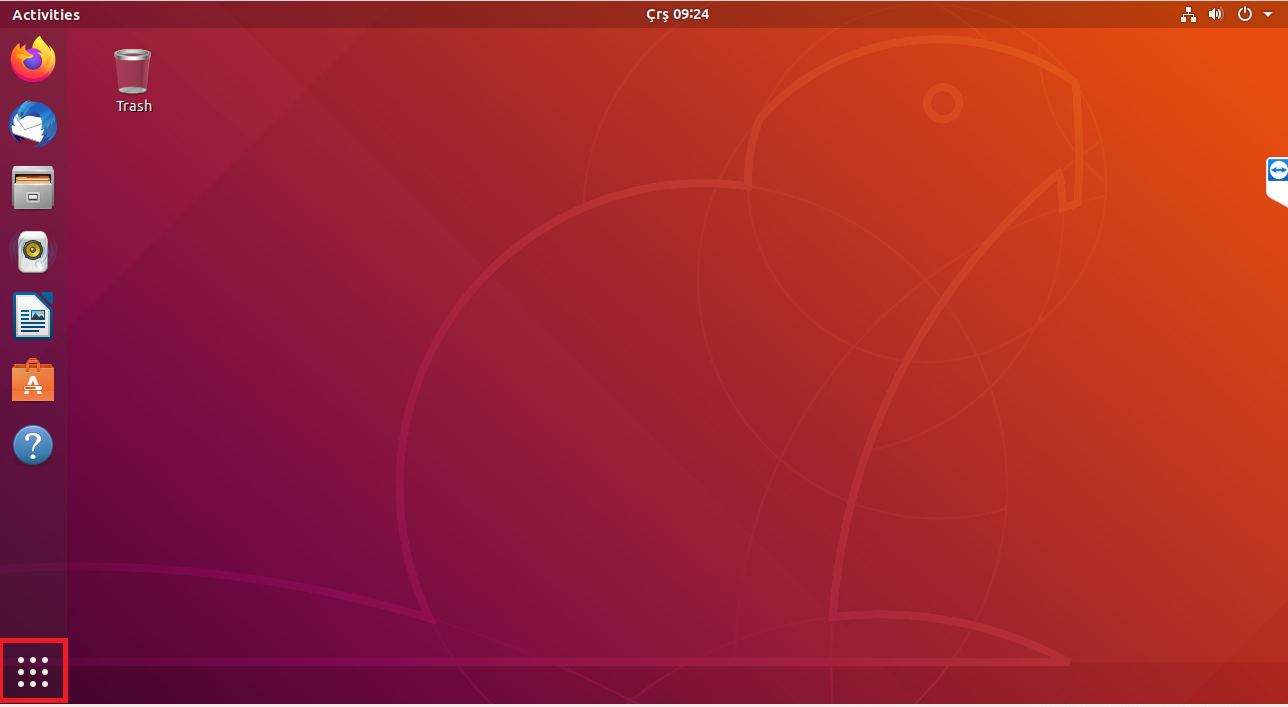

Sunucumuza uzak bağlantı yapabilmek için öncelikle ağ üzerinde Statik yani sabit bir ip adresi belirlememiz gerekiyor, biz bu örneğimizde 192.168.1.245 ip adresini kullanacağız.

Ubuntu sunucumuzda, ekranın sol alt köşesinde bulunan 9nokta işaretine tıklıyoruz,

Açılan ekranda arama bölümüne “Settings” yazıyoruz ve listelenen seçeneklerden “Settings” ikonuna tıklıyoruz,

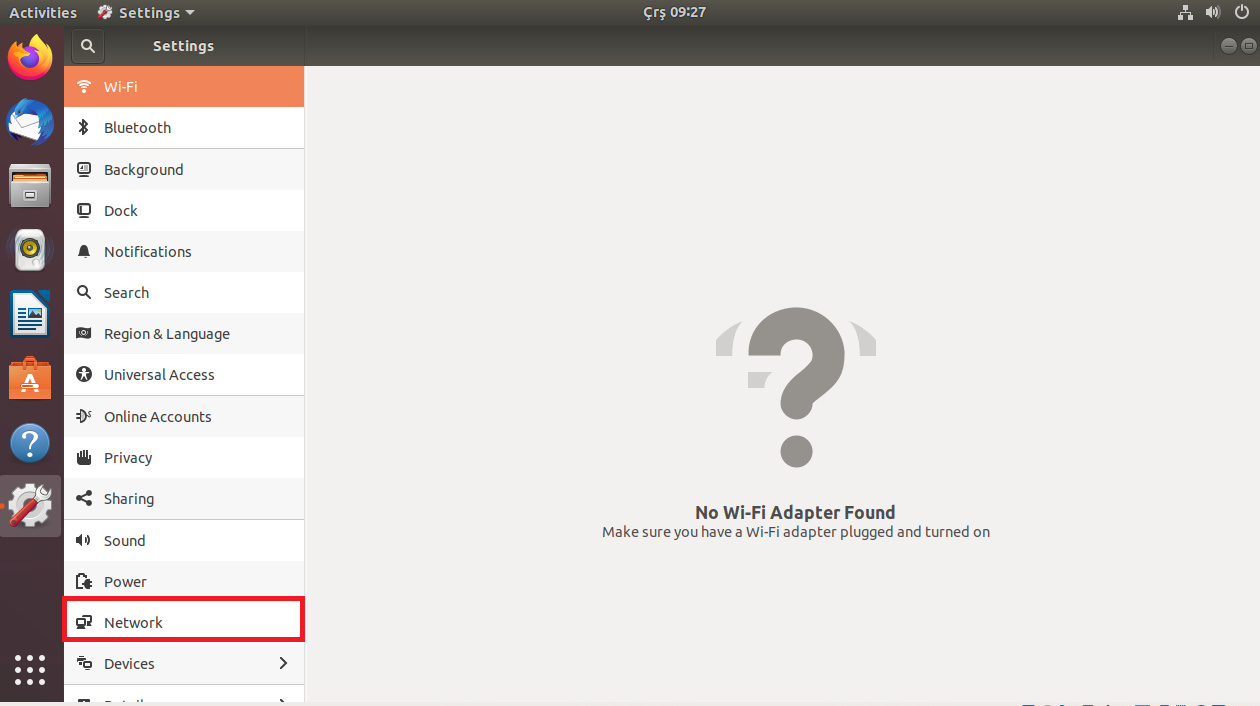

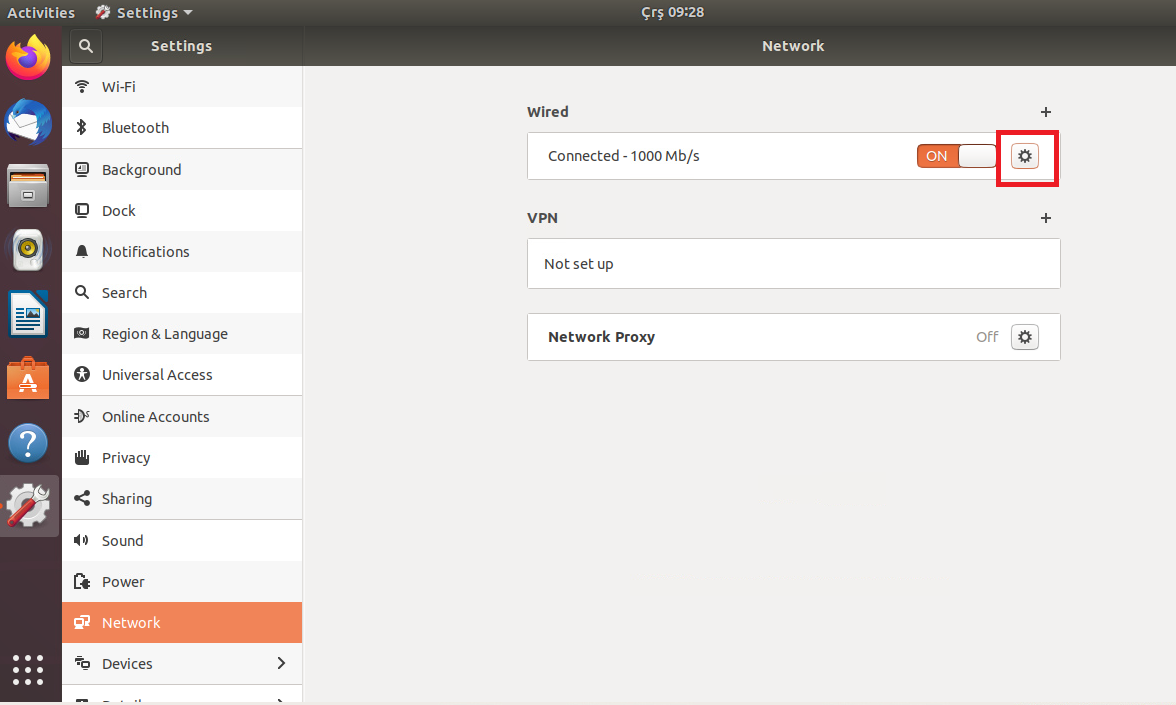

Sol tarafta bulunan “Network” seçeneğine tıklıyoruz,

Sağ tarafta bulunan Çark simgesine tıklıyoruz,

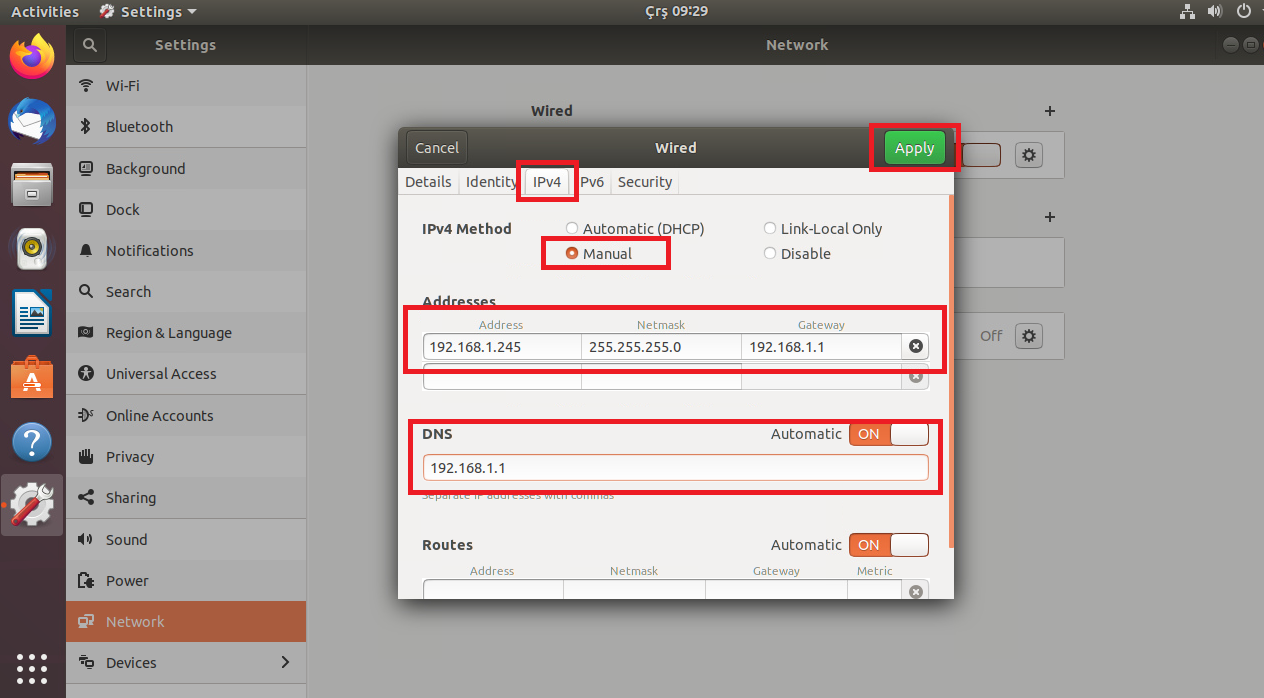

Açılan pencerede, IPV4 tabına tıklıyoruz, “Manual” seçeneğini işaretliyoruz ve resimde görüldüğü gibi ip adresi tanımlamamızı yapıyoruz, ardından sağ üst köşede bulunan “Apply” butonuna basarak değişiklikleri kaydediyoruz.

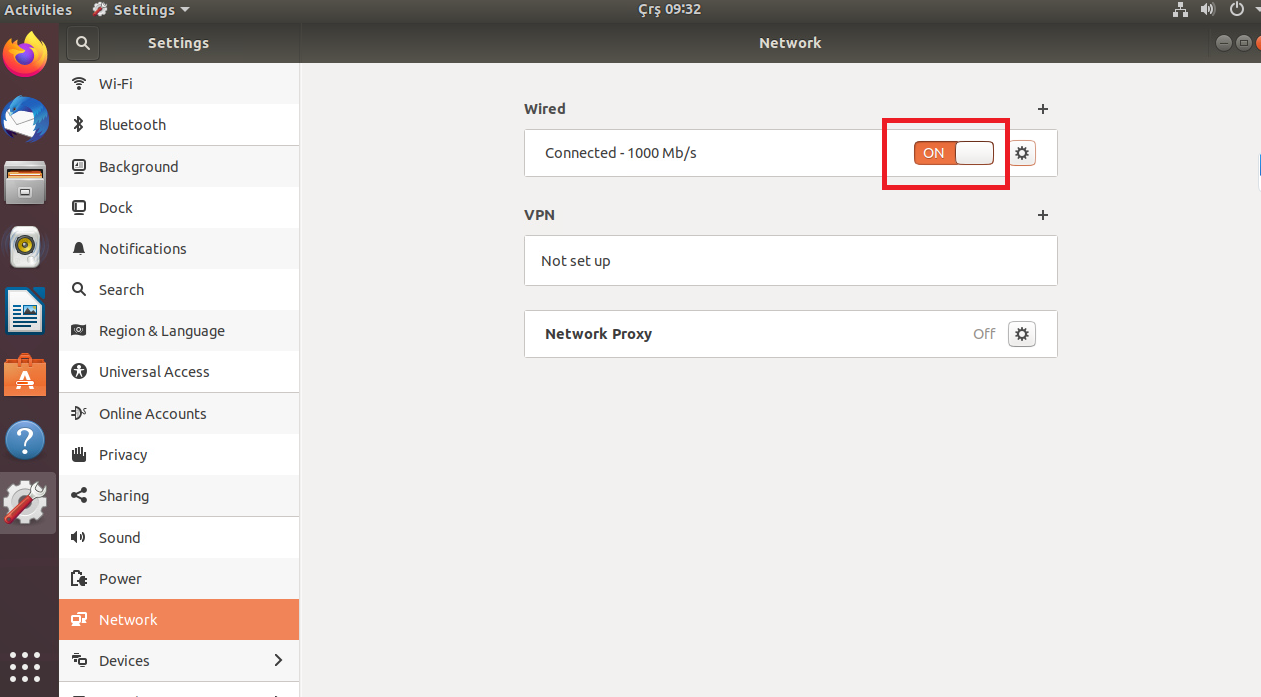

Son olarak değişikliklerin aktif olması için, ON butonunu OFF konumuna alıyor, 5 saniye bekliyor ve yeniden ON konumuna alıyoruz.

Ubuntu üzerinde ip adresimizi 192.168.1.245 olarak sabitledik, sunucu tarafındaki işlemimiz bitti, artık bilgisayarımıza geçip, sunucumuza SSH üzerinden uzak bağlantı kurarak işlemlerimize devam edebiliriz.

Sunucumuza ssh bağlantısı yapmak için en yaygın ssh uygulaması olan PuTTY’yi kullanacağız. PuTTY uygulamasını http://the.earth.li/~sgtatham/putty/latest/w64/putty-64bit-0.73-installer.msi adresinden indirebilirsiniz.

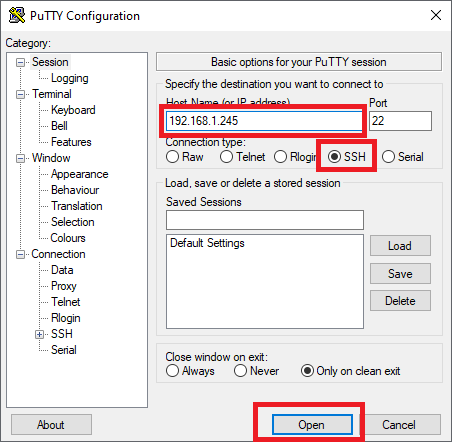

PuTTY uygulamasını çalıştırıyoruz,

- Host Name : sunucumuzun ip adresi – 192.168.1.245

- Port : 22 – standart ssh portu

- Connection type : SSH

bu ayarları yaptıktan sonra Open butonuna basarak bağlanıyoruz,

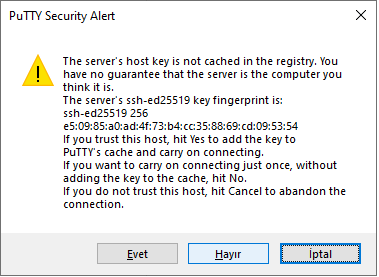

Open butonuna bastığımızda, ilk bağlantımız olduğu için PuTTY bize sunucu ssh güvenlik anahtarınının daha önce bilgisayarımızda hiç kullanılmadığını ve bu anahtara güvenmek isteyip istemediğinizi soracaktır,

Bu soruya “Evet” diyerek geçiyoruz.

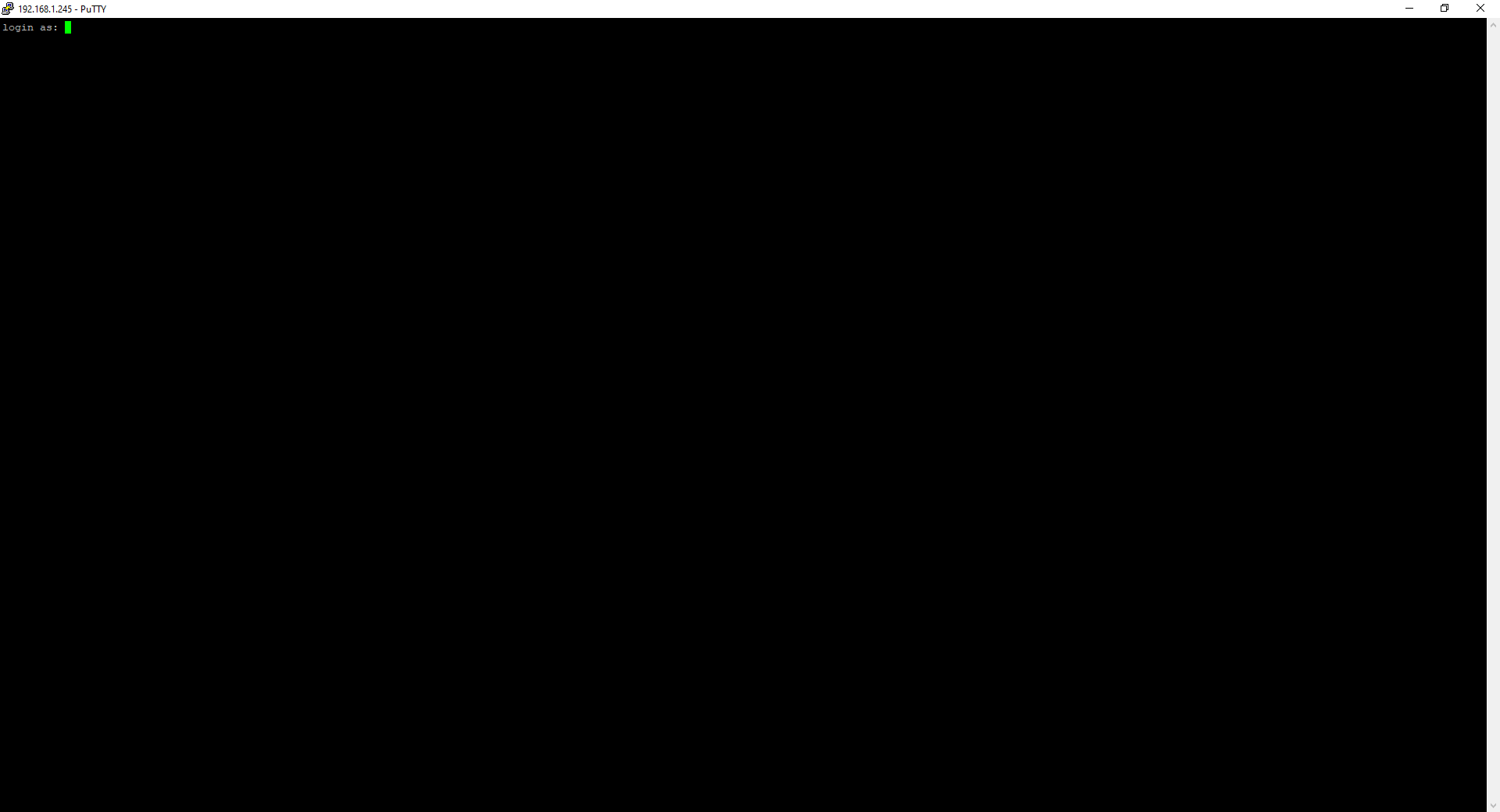

Sonraki adımda kullanıcı adımız ve şifremiz sorulacak,

Ubuntu 18.04 Kurulumu yazımızda kullanıcı adımızı ispconfig şifremizi ise 123456 olarak belirlemiştik, bu bilgileri girerek enter tuşuna basıyoruz.

Bu arada linux işletim sistemlerinde terminal üzerinden şifrenizi yazarken **** işaretleri görmezsiniz, bu sanki yazmıyormuşsunuz algısı yaratabilir merak etmeyin yazıyorsunuz ????

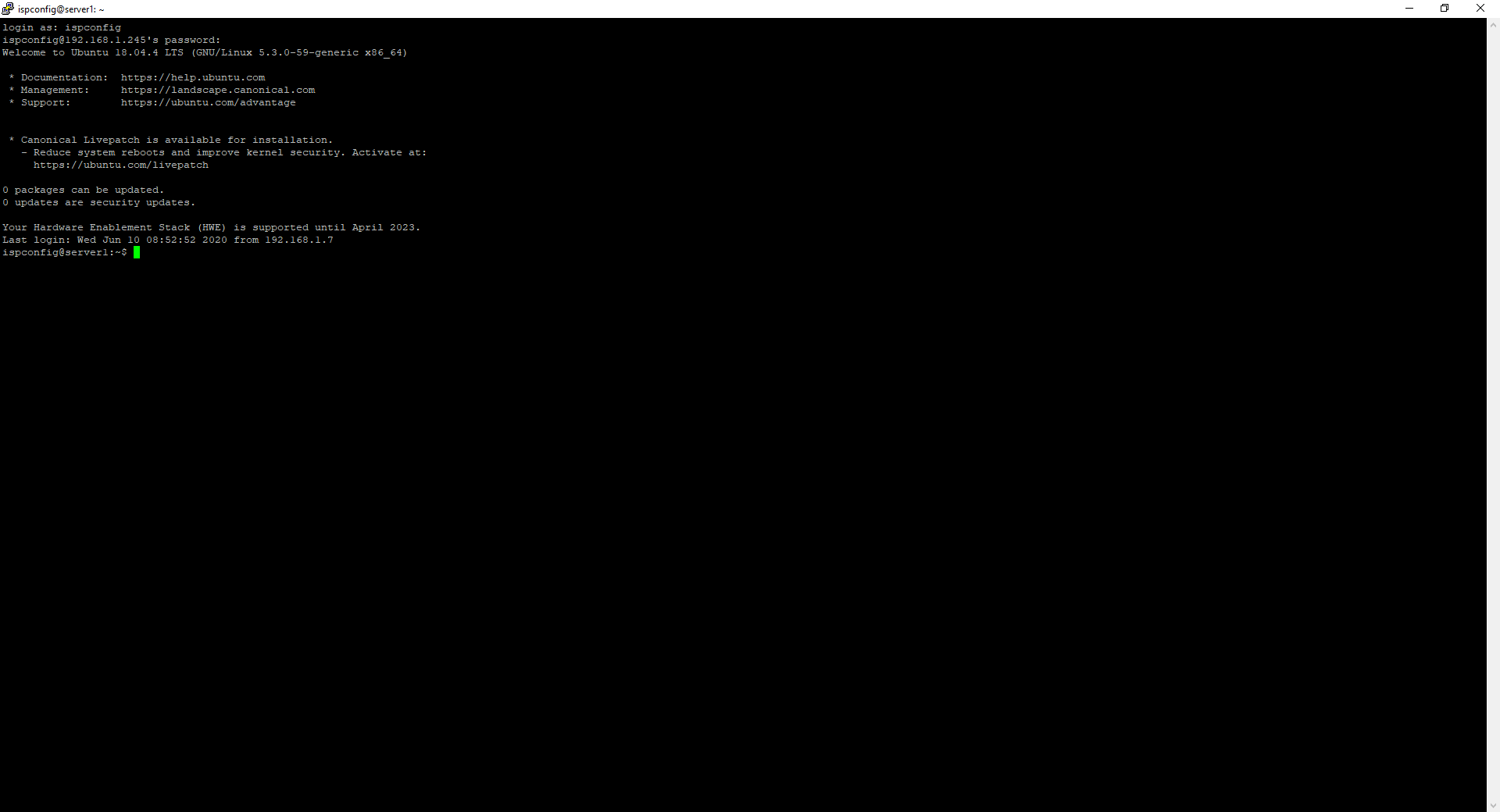

Kullanıcı adınız ve şifrenizi doğru girdiyseniz aşağıdaki ekranla karşılaşmanız gerekiyor,

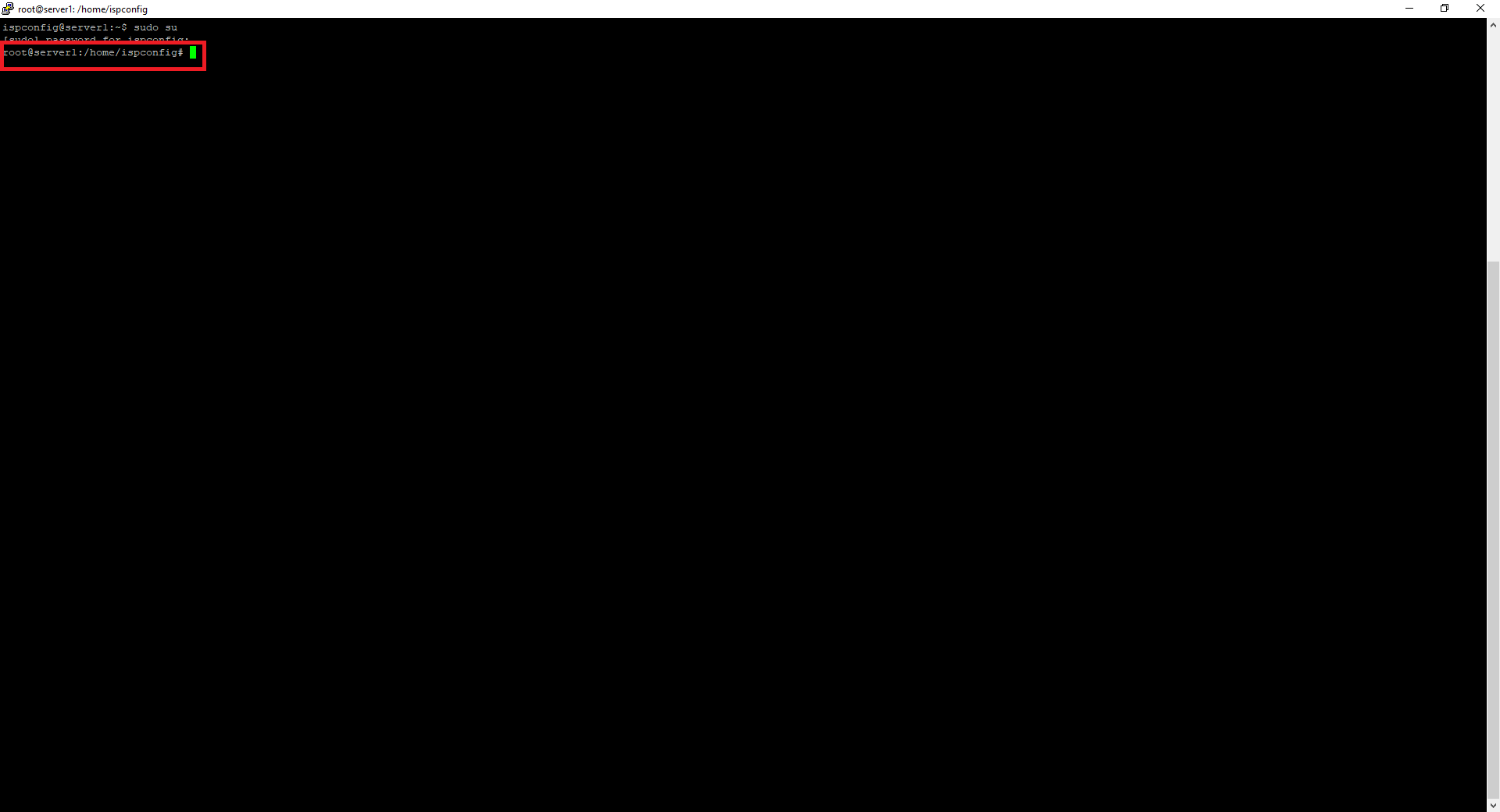

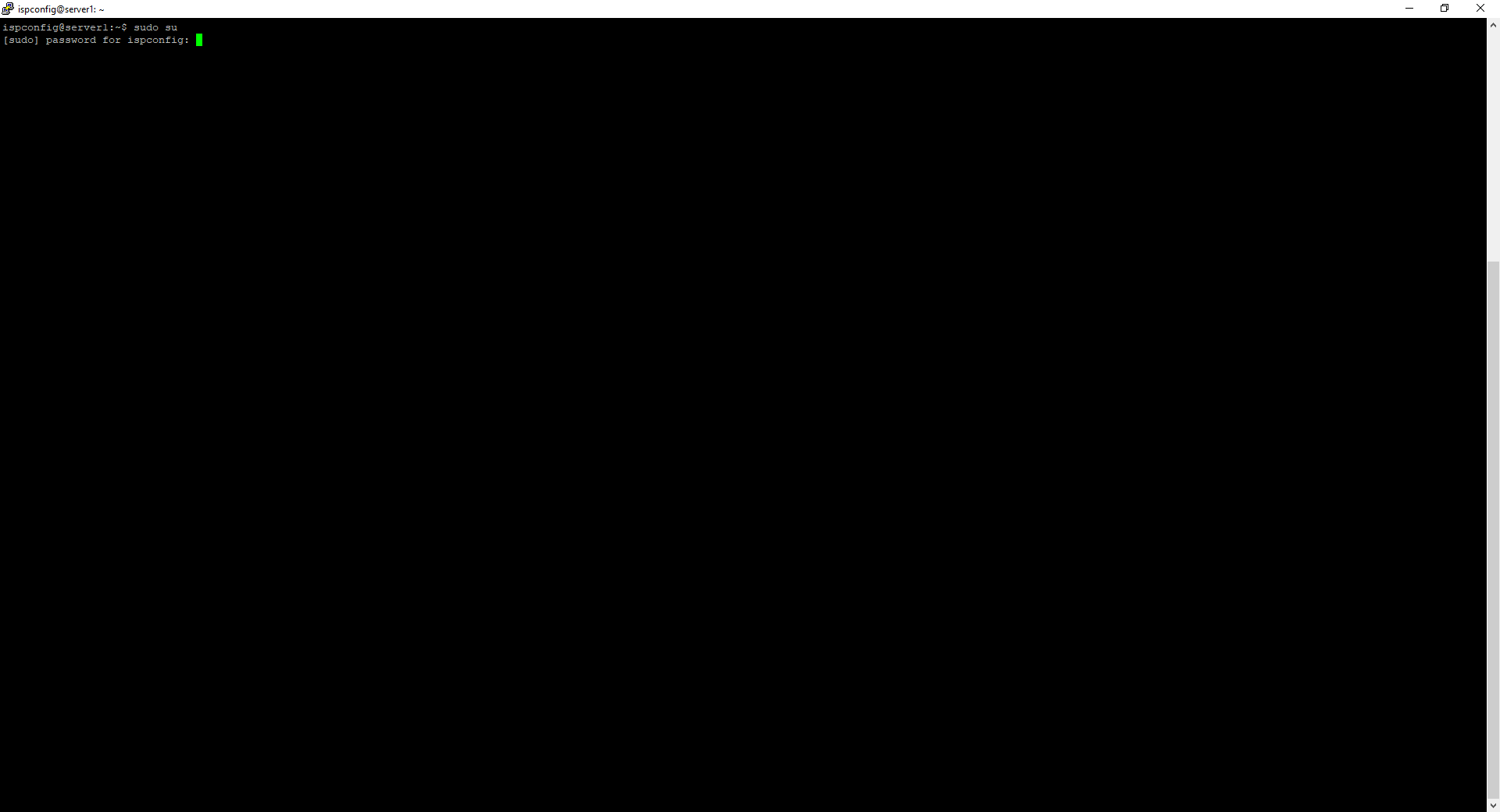

Kuruluma devam etmek için bu aşamadan sonra SU (SuperUser)/Yönetici moduna geçmemiz gerekiyor, bunun için terminal ekranındayken;

sudo su

komutunu girerek enter tuşuna basıyoruz,

Yeniden şifremiz isteniyor, şifremizi girerek enter tuşuna basıyoruz,

Yeniden şifremiz isteniyor, şifremizi girerek enter tuşuna basıyoruz,

Ekran görüntüsünde işaretlendiği şekilde, kullanıcı adımız artık ispconfig değil root, yani şu andan itibaren yönetici modundayız, su modunda iken uyguladığınız komutlara çok dikkat etmeniz gerekiyor çünkü sunucuya yazılımsal olarak hasar verebilir, işletim sistemini çökertebilirsiniz, aman dikkat 🙂

Kuruluma başlamadan önce sunucumuzun güncel olduğundan emin olmalıyız, sırasıyla aşağıdaki komutları girerek enter tuşuna basıyoruz,

apt update apt -y upgrade

1- Shell Değişimi

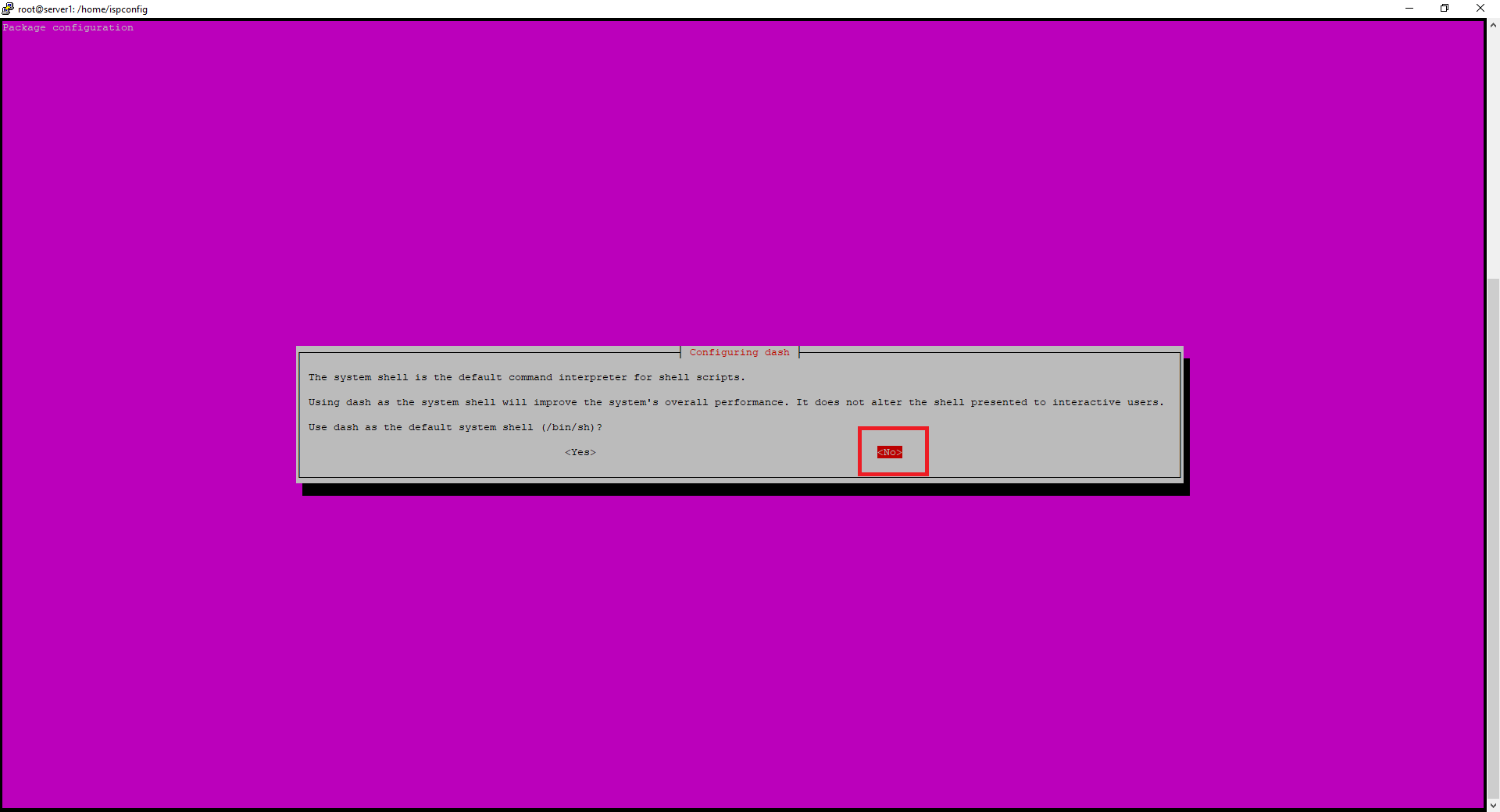

Kurulumun ilk adımı olarak Ubuntu’nun default olarak kullanmakta olduğu Shell(kabuk) yapısı olan /bin/dash shell’ini /bin/bash olarak değiştirmemiz gerekiyor, bu adım çok önemli, eğer bu adımı atlar iseniz bu adımdan sonra uygulayacağınız hiç bir komut çalışmayacaktır.

shell değişikliği yapmak için,

dpkg-reconfigure dash

komutunu girerek enter tuşuna basıyoruz ve aşağıdaki ekran çıkıyor,

Bu ekranda çıkan soruya “No” dememiz gerekiyor, tekrar hatırlatalım, bu adım çok önemli, eğer bu adımı atlar veya soruya “Yes” cevabı verir iseniz bu adımdan sonra uygulayacağınız hiç bir komut çalışmayacaktır.

“No” yanıtını verdikten sonra, ekran çıktısı aşağıdaki gibi olacaktır,

Removing 'diversion of /bin/sh to /bin/sh.distrib by dash' Adding 'diversion of /bin/sh to /bin/sh.distrib by bash' Removing 'diversion of /usr/share/man/man1/sh.1.gz to /usr/share/man/man1/sh.distrib.1.gz by dash' Adding 'diversion of /usr/share/man/man1/sh.1.gz to /usr/share/man/man1/sh.distrib.1.gz by bash'

2- APPARMOR Devre Dışı Bırakma

AppArmor Ubuntu içerisinde default olarak gelen bir güvenlik duvarıdır, windows güvenlik duvarının alternatifi olarak düşünebilirsiniz, oldukça başarılı olan bu güvenlik duvarını ispconfig kurulumu sırasında daha esnek ve yönetilebilir olan ufw ile değiştireceğiz, bu nedenle kaldırıyoruz.

Terminalden sırasıyla aşağıdaki komutları uyguluyoruz,her satır ayrı bir komuttur tek tek girerek enter tuşuna basmanız gerekiyor,

service apparmor stop update-rc.d -f apparmor remove apt-get remove apparmor apparmor-utils

3- Sistem saatini senkronize etme

Sunucumuz üzerinde kullanacağımız uygulamaların sorunsuz çalışması için, sunucu tarih ve saatinin güncel olması gerekiyor, bunu otomatik olarak bir NTP sunucusundan güncelleyebiliriz, bunun için aşağıdaki komutu girerek enter tuşuna basıyoruz,

apt -y install ntp

4- Postfix, Dovecot, MariaDB, rkhunter, ve binutils kurulumu

Postfix ve Dovecot mail sunucu uygulamalarıdır, web sitemize bağlı mailler oluşturmak ve buların düzgün çalışması için ihtiyacımız var, MariaDB MySQL’in yeni adıdır, rkhunter sunucumuzda otomatik olarak BackDoor(arka kapı) taraması yaparak sunucu güvenliğini arttırır, binutils ise bir derleme aracıdır ve sonraki adımlarda kuracağımız paketlerin derlenmesi için ihtiyacımız var.

Öncelikle sistemde postfix’in kurulu olmadığından emin olmamız gerekiyor, postfix’in kurulu olup olmadığını denemek için,

service sendmail stop; update-rc.d -f sendmail remove

komutunu girerek enter tuşuna basıyoruz, komut sonrası aşağıdaki hatanın dönmesi gerekiyor,

Failed to stop sendmail.service: Unit sendmail.service not loaded.

Bu hata bize sendmail servisinin durdurulamadığını çünkü sendmail diye bir servisin var olmadığını söylüyor. Bu hata mesajını alıyor iseniz sorun yok demektir 🙂

Ardından Postfix, Dovecot, MariaDB, rkhunter vebinutil paketlerini kuracak olan komutu giriyor ve enter tuşuna basıyoruz,

apt -y install postfix postfix-mysql postfix-doc mariadb-client mariadb-server openssl getmail4 rkhunter binutils dovecot-imapd dovecot-pop3d dovecot-mysql dovecot-sieve dovecot-lmtpd sudo

kurulum esnasında, iki adet soru sorulacak, aşağıdaki şekilde yanıt vermelisiniz,

General type of mail configuration: <-- Internet Site System mail name: <-- server1.fscteknoloji.com

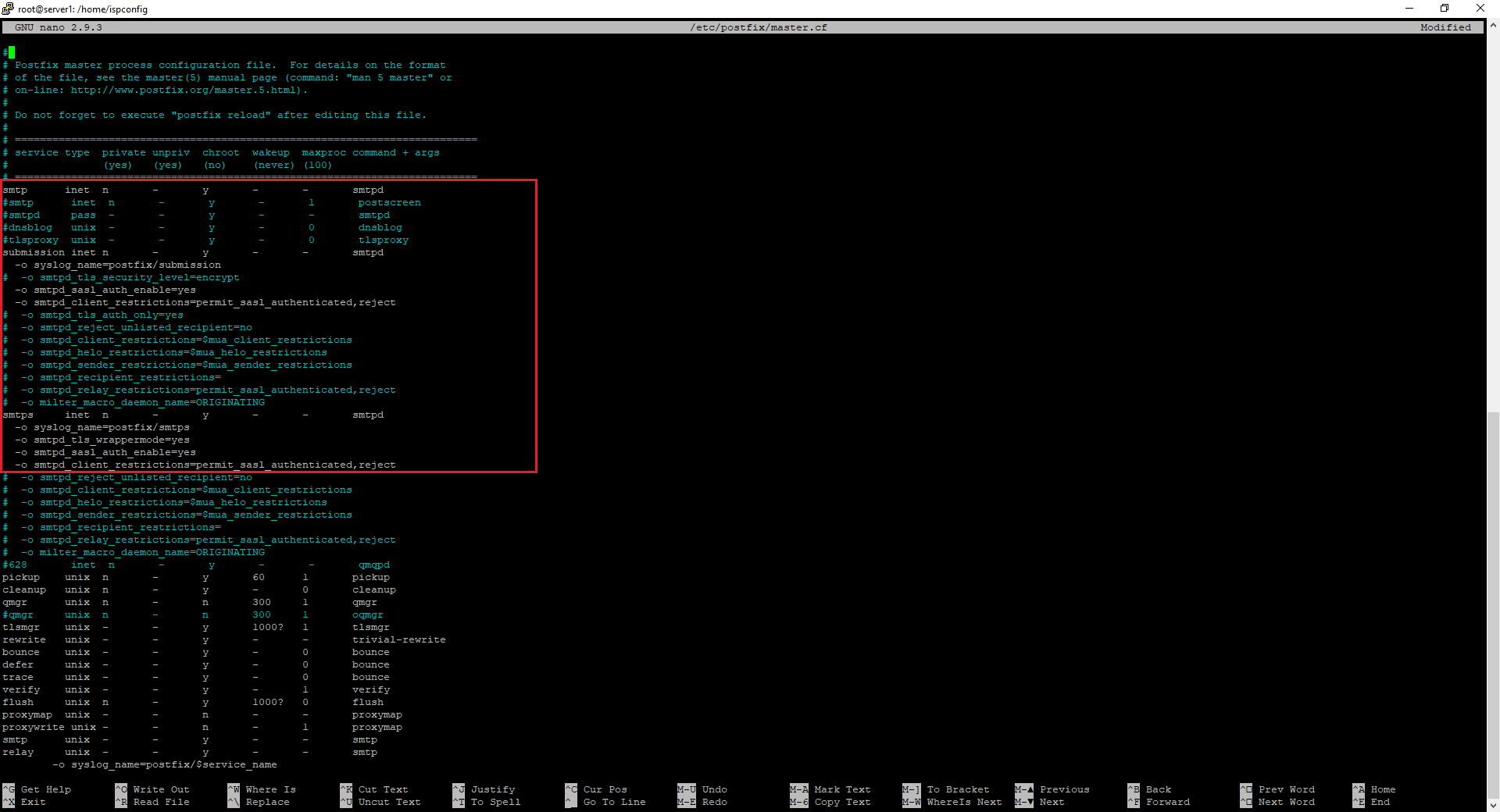

Sonraki adımda, sunucumuzun mail ayarlarını yapılandırmamız gerekiyor, bunun için /etc/postfix/ konumunda bulunan master.cf dosyasını düzenlememiz gerekiyor, aşağıdaki komutu girerek enter tuşuna basıyoruz,

pico /etc/postfix/master.cf

Bu dosyada şu değişiklikleri yapıyoruz;

submission inet n - y - - smtpd

satırının başındaki # işaretini silin.

-o syslog_name=postfix/submission

satırının başındaki # işaretini silin.

-o smtpd_sasl_auth_enable=yes

satırının başındaki # işaretini silin.

-o smtpd_sasl_auth_enable=yes satırının altına,

-o smtpd_client_restrictions=permit_sasl_authenticated,reject

satırını ekleyin, Dikkat !!! satırların aynı hizada olması, yani satır başlıklarındaki boşlukların aynı sayıda olması çok önemli.

smtps inet n - y - - smtpd

satırının başındaki # işaretini kaldırın.

-o syslog_name=postfix/smtps

satırının başındaki # işaretini kaldırın.

-o smtpd_tls_wrappermode=yes

satırının başındaki # işaretini kaldırın.

-o smtpd_sasl_auth_enable=yes

satırının başındaki # işaretini kaldırın.

-o smtpd_client_restrictions=permit_sasl_authenticated,reject

satırını ekleyin.Dikkat !!! satırların aynı hizada olması, yani satır başlıklarındaki boşlukların aynı sayıda olması çok önemli.

düzenleme sonrası dosyanızın bu şekilde görünmesi gerekiyor,

Eğer ekran görüntüsündeki görünümü elde ettiyseniz, kaydedip çıkabiliriz, kaydetmek için önce ctrl+x tuşlarına basıyoruz, ekranın altında beliren soru için klavyeden Y tuşuna basıyoruz,sonrasındaysa Enter tuşuna basıyoruz ve dosya kaydedilerek terminal ekranına geri dönmüş oluyoruz.

Eğer ekran görüntüsündeki görünümü elde ettiyseniz, kaydedip çıkabiliriz, kaydetmek için önce ctrl+x tuşlarına basıyoruz, ekranın altında beliren soru için klavyeden Y tuşuna basıyoruz,sonrasındaysa Enter tuşuna basıyoruz ve dosya kaydedilerek terminal ekranına geri dönmüş oluyoruz.

Yaptığımız değişikliklerin etkili olması için postfix servisini yeniden başlatıyoruz,

service postfix restart

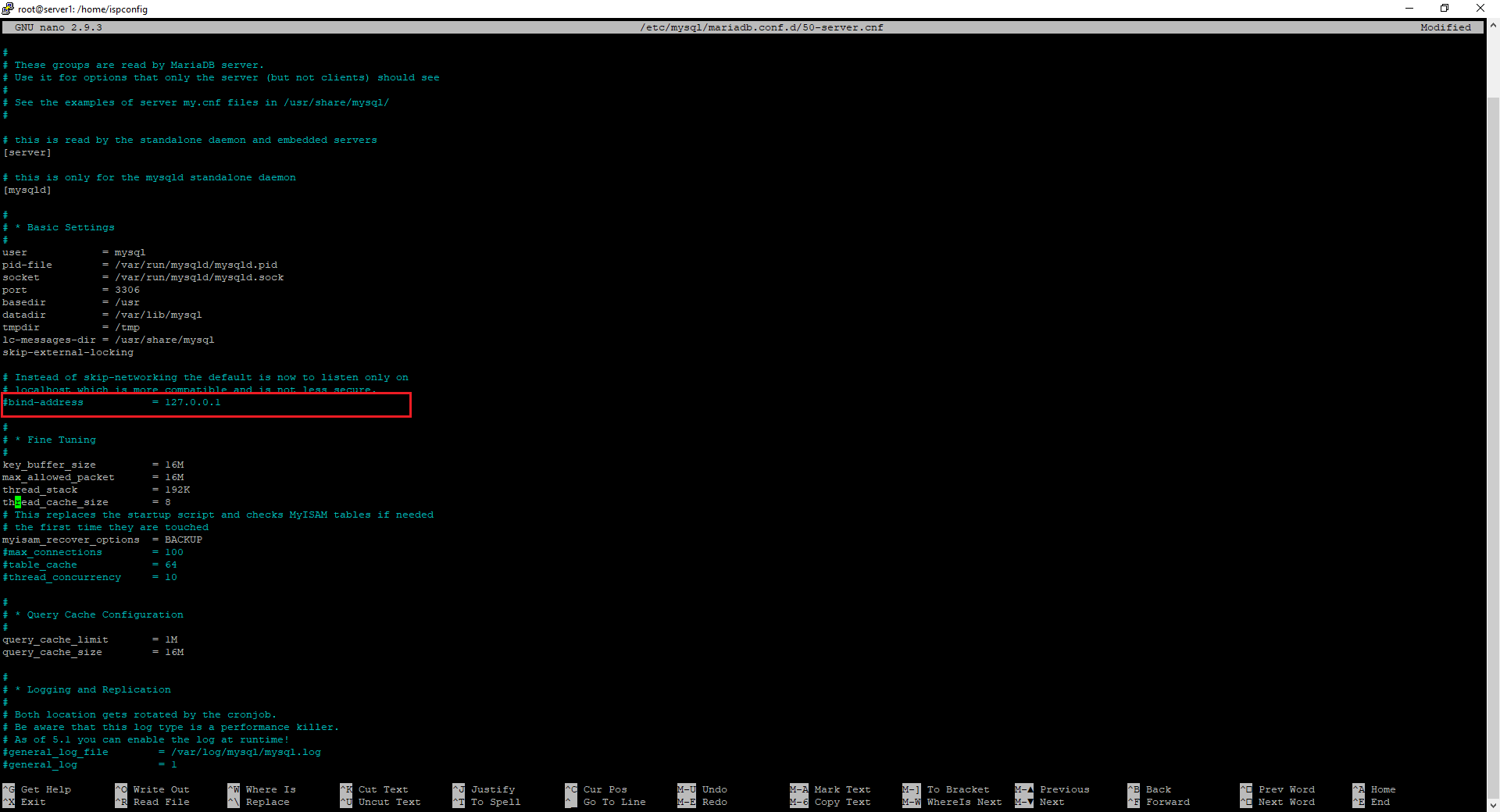

MariaDB(eski MySQL)’nin default kurulum ayarı sadece 127.0.0.1 adresi yani localhost’u dinleyecek şekilde gelir, bunu devre dışı bırakmamız gerekiyor.

Bu işlem için terminale aşağıdaki komutu gönderiyoruz;

pico /etc/mysql/mariadb.conf.d/50-server.cnf

açılan ekranda ctrl+w tuşlarına basarak arama moduna giriyoruz ve bind-address yazarak enter tuşuna basıyoruz, pico bizi aşağıdaki satıra götürüyor;

bind-address = 127.0.0.1

bu satırın başına # işareti koyun, kaydetmek için önce ctrl+x tuşlarına basıyoruz, ekranın altında beliren soru için klavyeden Y tuşuna basıyoruz,sonrasındaysa Enter tuşuna basıyoruz ve dosya kaydedilerek terminal ekranına geri dönmüş oluyoruz.

Bu adım sonrasında MySQL veritabanı için yeni bir root(yönetici) şifresi belirlememiz gerekiyor, terminale aşağıdaki komutu gönderiyoruz;

mysql_secure_installation

bu komut çalıştırıldığında aşağıdaki soruları soracak, şifrenizi girerken çok dikkat edin, unutmayın ve kaybetmeyin ilerleyen adımlarda tekrar ihtiyacımız olacak, biz rehber kurulumu yaptığımız için şifreyi 123456 olarak belirliyoruz, asla bu kolaylıkta şifreler kullanmayın;

Enter current password for root (enter for none): <-- enter tuşuna basarak geçin Set root password? [Y/n] <-- y tuşuna basın New password: <-- istediğiniz bir şifreyi girin Re-enter new password: <-- şifreyi tekrar girin Remove anonymous users? [Y/n] <-- y tuşuna basın Disallow root login remotely? [Y/n] <-- y tuşuna basın Reload privilege tables now? [Y/n] <-- y tuşuna basın

MariaDB’nin şifre korumalı moda geçmesini sağlamamız gerekiyor, bunun için terminale aşağıdaki komutu gönderiyoruz,bu komut aynı zamanda PHPMyADMIN uygulamamızın da otomatik olarak şifreli moda geçmesini sağlayacak;

echo "update mysql.user set plugin = 'mysql_native_password' where user='root';" | mysql -u root

Root şifremizi /etc/mysql/ konumunda bulunan debian.cnf dosyasına da girmemiz gerekiyor, bunun için aşağıdaki komutu terminale gönderiyoruz;

pico /etc/mysql/debian.cnf

açılan config dosyasını aşağıdaki şekilde düzenliyoruz;

# Automatically generated for Debian scripts. DO NOT TOUCH! [client] host = localhost user = root password = 123456 <-- bir önceki adımda oluşturduğumuz root şifresini yazın socket = /var/run/mysqld/mysqld.sock [mysql_upgrade] host = localhost user = root password = 123456 <-- bir önceki adımda oluşturduğumuz root şifresini yazın socket = /var/run/mysqld/mysqld.sock basedir = /usr

yaptığımız değişikliklerin etkili olması için, aşağıdaki komutla MySQL servisini restart(yeniden başlatma) ediyoruz;

service mysql restart

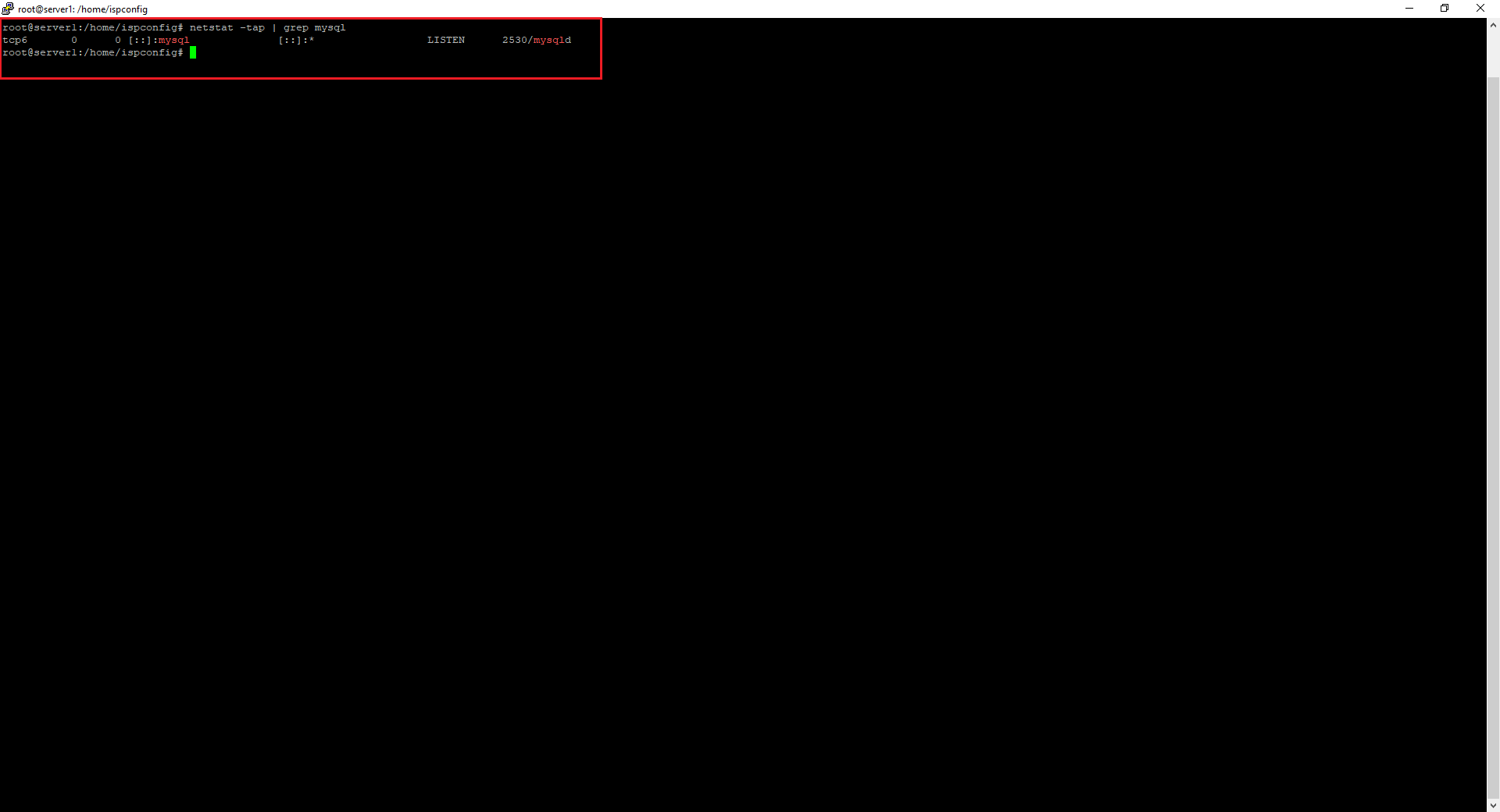

MySQL servisinin aktif olduğunu ve gerekli portlar üzerinden dinleme yaptığını teyit etmek için terminale aşağıdaki komutu gönderiyoruz;

netstat -tap | grep mysql

aşağıdakine benzer bir çıktı almanız gerekiyor;

5-Amavisd-new, SpamAssassin, and Clamav kurulumu

Sıra geldi, mail sunucumuzu spam’a karşı korumak için kullanacağımız paketlerin kurulumuna.

Aşağıdaki komutu terminale gönderiyoruz,

apt -y install amavisd-new spamassassin clamav clamav-daemon unzip bzip2 arj nomarch lzop cabextract apt-listchanges libnet-ldap-perl libauthen-sasl-perl clamav-docs daemon libio-string-perl libio-socket-ssl-perl libnet-ident-perl zip libnet-dns-perl libdbd-mysql-perl postgrey

kurulum esnasında hiç bir soru sorulmayacak ve bittiğinde yeniden terminale döneceğiz.

ISPCONFIG default olarak amavisd kullanıyor ve bu paket de SpamAssasin uygulamasını kendisi ile birlikte otomatik olarak yüklüyor, biz sadece amavisd ve clamAV kullanacağımız için SpamAssasin uygulamasına ihtiyacımız yok, devre dışı bırakarak RAM’den tasarruf edebiliriz.

Terminale sırasıyla aşağıdaki komutları gönderiyoruz :

service spamassassin stop update-rc.d -f spamassassin remove

ClamAV kullanmaya başlamak için, terminale sırasıyla aşağıdaki komutları gönderiyoruz;

freshclam service clamav-daemon start

“freshclam” komutunu çalıştırdığızda aşağıdaki hatayı alacaksınız;

ERROR: /var/log/clamav/freshclam.log is locked by another process ERROR: Problem with internal logger (UpdateLogFile = /var/log/clamav/freshclam.log). ERROR: initialize: libfreshclam init failed. ERROR: Initialization error!

Bu hata amavisd’nin güncel sürümünde bulunan bir bug’dan kaynaklanıyor, telaşlanmayın bu hatayı almanız çok normal, bir sonraki adımda bu hatayı çözeceğiz 🙂

Bir önceki adımda aldığımız hatayı düzeltmek için, amavisd’nin bu hata için yayınladığı patch(yama)’i yüklüyoruz, aşağıdaki komutları sırası ile terminale gönderiyoruz;

cd /tmp wget http://git.ispconfig.org/ispconfig/ispconfig3/raw/stable-3.1/helper_scripts/ubuntu-amavisd-new-2.11.patch cd /usr/sbin cp -pf amavisd-new amavisd-new_bak patch < /tmp/ubuntu-amavisd-new-2.11.patch

Bu komut dizisi ile amavisd içerisinde bulunan bug çözüldü ve artık kullanıma hazır, bir sonraki adım ile devam edebiliriz.

6-Metronome XMPP sunucusu kurulumu — Bu adım opsiyoneldir ve tavsiye edilmez.

XMPP sistemi MSN benzeri dünya çapında çok yaygın olarak kullanılan bir chat sunucusudur, en yaygın client uygulaması olan Pandion aracılığı ile kullanıcıların birbirleri ile yazışmaları,dosya gönderip almaları sağlanır. Fakat Metronome yapısı gereği memory-leak (hafıza sızıntısı) buglarına sahiptir ve sunucunuzu yoracaktır, bununla birlikte hedefimiz bir web sunucusu kurmak olduğundan Metronome sistemine ihtiyacımız yok, yine de kurmak isteyenler için adımları yazıyoruz ancak kurmanızı tavsiye etmeyiz, son olarak Metronome ile ISPCONFIG arasında hiç bir ilişki yoktur, Metronome kurmamanız durumunda ISPCONFIG sorunsuz çalışmaya devam edecektir.

Metronome paketlerinin kurulumu için aşağıdaki komutu terminale gönderiyoruz;

apt -y install git lua5.1 liblua5.1-0-dev lua-filesystem libidn11-dev libssl-dev lua-zlib lua-expat lua-event lua-bitop lua-socket lua-sec luarocks luarocks

paketlerin kurulumu bitince, aşağıdaki komutu terminale gönderiyoruz;

luarocks install lpc

Aşağıdaki komut ile “Metronome” isimli bir yönetici oluşturuyoruz;

adduser --no-create-home --disabled-login --gecos 'Metronome' metronome

son olarak aşağıdaki komutlar ile Metronome uygulamasını /opt klasörüne indiriyor ve derliyoruz;

cd /opt; git clone http://github.com/maranda/metronome.git metronome cd ./metronome; ./configure --ostype=debian --prefix=/usr make make install

bu işlem sonucunda, Metronome XMPP sunucusu /opt/metronome/ konumuna kuruldu ve 5222 portundan dinleme yapıyor.

7-Apache, PHP, phpMyAdmin, FCGI, SuExec, Pear, ve mcrypt kurulumu

Artık sıra bir web sunucusunun ruhunu oluşturan uygulamaları kurmaya geldi 🙂

Aşağıdaki komutu terminale göndererek, Apache 2.4, PHP 7.2, phpMyAdmin, FCGI, suExec, ve Pear paketlerini kuruyoruz;

apt -y install apache2 apache2-doc apache2-utils libapache2-mod-php php7.2 php7.2-common php7.2-gd php7.2-mysql php7.2-imap phpmyadmin php7.2-cli php7.2-cgi libapache2-mod-fcgid apache2-suexec-pristine php-pear mcrypt imagemagick libruby libapache2-mod-python php7.2-curl php7.2-intl php7.2-pspell php7.2-recode php7.2-sqlite3 php7.2-tidy php7.2-xmlrpc php7.2-xsl memcached php-memcache php-imagick php-gettext php7.2-zip php7.2-mbstring php-soap php7.2-soap

Bu paketlerin kurulumu esnasında sistem size aşağıdaki soruları soracak;

Web server to reconfigure automatically: <-- apache2 seçiyoruz, seçmek için boşluk tuşuna basmanız gerekiyor Configure database for phpmyadmin with dbconfig-common? <-- Yes seçiyoruz, enter tuşu ile seçiyoruz MySQL application password for phpmyadmin: <-- hiç bir şey yazmadan enter tuşuna basarak geçiyoruz

Kurulum sonrasında, aşağıdaki komutları sırasıyla terminale gönderiyoruz;

a2enmod suexec rewrite ssl actions include cgi a2enmod dav_fs dav auth_digest headers

/etc/apache2/conf-available/ konumunda bulunan httpoxy.conf dosyamızı açıyoruz,

pico /etc/apache2/conf-available/httpoxy.conf

aşağıdaki metni hiç bir yerinde değişiklik yapmadan dosyamıza yapıştırıyoruz–PuTTY programında ctrl+v kombinasyonu çalışmaz, bunun yerine metni kopyalayıp farenizin sağ tuşuna bastığınızda, kopyaladığınız metin yapıştırılır;

<IfModule mod_headers.c>

RequestHeader unset Proxy early

</IfModule>

ctrl+x, y, enter ile kaydederek çıkıyoruz.

Aşağıdaki komutu terminale gönderiyoruz, bu komut sayesinde oluşturduğumuz config dosyasını aktive etmiş oluyoruz;

a2enconf httpoxy

Son olarak yaptığımız değişikliklerin etkili olması için apache2 servisini restart ediyoruz.

service apache2 restart

ISPCONFIG sunucunuzda Ruby dosyaları kullanacak iseniz ve bu dosyaları rb uzantısı ile çalıştırmak istiyorsanız, rb uzantısını indirilebilir değil çalıştırılabilir dosya sınıfına almanız gerekiyor, belki ihtiyacınız olmayabilir fakat biz yine de yapalım 🙂

mime.types dosyamızı açıyoruz;

pico /etc/mime.types

ctrl+w ile arama moduna geçerek

application/x-ruby rb

satırını buluyoruz ve bu satırın başına # işareti ekliyoruz,ctrl+x, y, enter ile kaydederek çıkıyoruz.

Yaptığımız değişikliğin etkili olması için apache2 servisini yeniden başlatıyoruz;

service apache2 restart

7-PHP Opcode cache kurulumu

PHP opcode cache uygulaması PHP kodlarınızı cache(ön bellek) yapısı ile çalıştırarak sunucu kaynaklarını daha verimli kullanmanızı sağlayan bir pakettir, özellikle wordpress kullanacaksanız W3C Cache gibi sitenizi hızlandırma amaçlı eklentiler bu paket olmadan hata vererek çalışmayacaktır.

Opcode paketinin kurulumu için aşağıdaki komutu terminale gönderiyoruz;

apt -y install php7.2-opcache php-apcu

kurulum bittikten sonra paketin aktive olması için apache2 servisini restart ediyoruz;

service apache2 restart

8-PHP-FPM kurulumu

PHP-FPM standart PHP kütüphanelerini çok daha hızlı çalıştırmanızı sağlayan ve neredeyse tüm Hosting firmaları tarafından standart olarak kullanılan bir pakettir. Kısacası olmazsa olmazımızdır 🙂

Aşağıdaki komutu terminale gönderiyoruz, bu komut ile en son güncel versiyon olan 7.2’yi sunucumuza kuruyoruz;

apt -y install php7.2-fpm

Kurulan paketlerin aktive olması için apache2 servisini restart ediyoruz;

a2enmod actions proxy_fcgi alias service apache2 restart

9-HHVM (HipHop Virtual Machine) kurulumu

HHVM paketi FPM’e ek olarak php’ye biraz daha hız katmak için Facebook tarafından geliştirilmiş bir pakettir.

Aşağıdaki komutu terminale gönderiyoruz;

apt -y install hhvm

10-Let’s Encrypt kurulumu

ISPCONFIG ücretsiz SSL sertifikası oluşturmanızı sağlayan sistem ile entegre olarak geliyor, bu özelliği aktive etmek için Let’s Encrypt paketini kuruyoruz.

Not : Let’s Enrypt çok başarılı bir servis fakat açık konuşmak gerekirse SSL sertifikası expire olduğunda (süresi dolduğunda) yenileme işlemi acemiler için gerçekten kafa karıştırıcı ve yanlış işlem yapmanız durumunda sistemi çökertebiliyor, bu nedenle Let’s Encrypt paketini kuracağız fakat onun yerine başka bir sistem kullanacağız.

Aşağıdaki komutu terminale gönderiyoruz;

apt -y install certbot

11-Mailman kurulumu

Mailman, bir çok kişiye toplu mail göndermenizi sağlayan uygulamadır, ISPCONFIG içerisinden dağıtım listeleri oluşturabilir veya bu listeleri düzenleyebilirsiniz.

Aşağıdaki komutu terminale gönderiyoruz;

apt -y install mailman

kurulum esnasında iki yerde uyarı alacaksınız;

Languages to support: <-- en (English) seçiyoruz, diğer dilleri de seçebilirsiniz size kalmış Missing site list <-- Bu uyarı hata olarak görüntülenecek fakat önemli değil, ok diyerek geçiyoruz

Bazı durumlarda ek olarak aşağıdaki hatayı da alabilirsiniz;

Job for mailman.service failed because the control process exited with error code.

eğer bu hatayı görür iseniz, gülümseyin ve devam edin 🙂

mailman’i kullanmaya başlayabilmek için, aşağıdaki komutla default bir liste oluşturuyoruz;

newlist mailman

Enter the email of the person running the list: <-- yönetici email adresi, örneğin: listadmin@siteniz.com Initial mailman password: <-- şifre belirliyoruz To finish creating your mailing list, you must edit your /etc/aliases (or equivalent) file by adding the following lines, and possibly running the `newaliases' program: ## mailman mailing list mailman: "|/var/lib/mailman/mail/mailman post mailman" mailman-admin: "|/var/lib/mailman/mail/mailman admin mailman" mailman-bounces: "|/var/lib/mailman/mail/mailman bounces mailman" mailman-confirm: "|/var/lib/mailman/mail/mailman confirm mailman" mailman-join: "|/var/lib/mailman/mail/mailman join mailman" mailman-leave: "|/var/lib/mailman/mail/mailman leave mailman" mailman-owner: "|/var/lib/mailman/mail/mailman owner mailman" mailman-request: "|/var/lib/mailman/mail/mailman request mailman" mailman-subscribe: "|/var/lib/mailman/mail/mailman subscribe mailman" mailman-unsubscribe: "|/var/lib/mailman/mail/mailman unsubscribe mailman" Hit enter to notify mailman owner... <-- enter tuşuna basıyoruz

sonrasında, aşağıdaki komutu terminale gönderiyoruz, bu komut ile aliases/takma isimler konfigürasyonumuzu oluşturuyoruz;

pico /etc/aliases

açılan dosyada;

clamav : root

satırının altına, aşağıdaki satırları hiç bir değişiklik yapmadan yapıştırıyoruz;

## mailman mailing list mailman: "|/var/lib/mailman/mail/mailman post mailman" mailman-admin: "|/var/lib/mailman/mail/mailman admin mailman" mailman-bounces: "|/var/lib/mailman/mail/mailman bounces mailman" mailman-confirm: "|/var/lib/mailman/mail/mailman confirm mailman" mailman-join: "|/var/lib/mailman/mail/mailman join mailman" mailman-leave: "|/var/lib/mailman/mail/mailman leave mailman" mailman-owner: "|/var/lib/mailman/mail/mailman owner mailman" mailman-request: "|/var/lib/mailman/mail/mailman request mailman" mailman-subscribe: "|/var/lib/mailman/mail/mailman subscribe mailman" mailman-unsubscribe: "|/var/lib/mailman/mail/mailman unsubscribe mailman"

ctrl+x, y, enter ile kaydedip çıkıyoruz.

Aşağıdaki komutu terminale gönderiyoruz;

newaliases

Yaptığımız değişikliklerin aktif olması için postfix servisini restart ediyoruz;

service postfix restart

Düzenlediğimiz config dosyası ile apache2 servisini ilişkilendiriyoruz;

ln -s /etc/mailman/apache.conf /etc/apache2/conf-available/mailman.conf

Apache2 üzerinde konfigürasyon dosyamızı aktive ediyoruz;

a2enconf mailman

Son olarak yaptığımız değişikliklerin aktif olması için apache2 ve mailman servislerini restart ediyoruz;

service apache2 restart service mailman start

11-PureFTPd ve Quota kurulumu

PureFTPD sunucumuzun default FTP uygulaması olarak kullanılacak, Quota ise yayınlayacağımız web sitelerinin harddisk’in ne kadarını kullanabileceğini ayarlayan ve denetleyen uygulama olacak.

Aşağıdaki komutu terminale gönderiyoruz;

apt -y install pure-ftpd-common pure-ftpd-mysql quota quotatool

pre-ftpd-common dosyasını açıyoruz;

pico /etc/default/pure-ftpd-common

dosya içerisinde iki satırı kontrol etmemiz gerekiyor;

STANDALONE_OR_INETD=standalone <-- standalone olması gerekiyor VIRTUALCHROOT=true <-- true olması gerekiyor

değişiklik yapmamız gerekiyor ise yaparak ctrl+x,y,enter ile kaydedip çıkıyoruz.

FTP protokolünde tüm veriler text yani metin olarak gönderilir ve şifrelenmez, bu da veri transferini takip ederek hackleme yapacak kişilerin ekmeğine yağ sürer, bunu önlemek için FTP protokolünü TLS kriptolaması arkasından çalışacak hale getirmemiz gerekiyor.

Aşağıdaki komutu terminale gönderiyoruz;

echo 1 > /etc/pure-ftpd/conf/TLS

TLS kriptolamasının çalışması için bir SSL sertifikası oluşturmamız gerekiyor, aşağıdaki komutu terminale gönderiyoruz ;

mkdir -p /etc/ssl/private/

Sonrasında aşağıdaki komut ile SSL sertifikamızı oluşturuyoruz;

openssl req -x509 -nodes -days 7300 -newkey rsa:2048 -keyout /etc/ssl/private/pure-ftpd.pem -out /etc/ssl/private/pure-ftpd.pem

SSL sertifikasının elektronik olarak imzalanması için bazı sorulara yanıt vermeliyiz,Türkçe karakter kullanmayın;

Country Name (2 letter code) [AU]: <-- Ülkenizin iki harfli kodu,örneğin TR State or Province Name (full name) [Some-State]:<-- Eyalet ismi, örneğin Istanbul Locality Name (eg, city) []:<-- Şehir ismi, örneğin Istanbul. Organization Name (eg, company) [Internet Widgits Pty Ltd]:<-- Kuruluşunuzun adı, örneğin FSC TEKNOLOJI Organizational Unit Name (eg, section) []:<-- Departman adı, örneğin BilgiIslem Common Name (eg, YOUR name) []:<-- sunucuzun FQDN ismi, örneğin server1.fscteknoloji.com Email Address []:<-- Eposta adresi, örneğin admin@fscteknoloji.com

SSL Sertifikamız oluşturuldu, aşağıdaki komut ile SSL sertifikamızı okunabilir hale getiriyoruz;

chmod 600 /etc/ssl/private/pure-ftpd.pem

SSL sertifikamızın aktive olması için ftpd servisini restart ediyoruz;

service pure-ftpd-mysql restart

Bir sonraki adımda Quota uygulamamızın konfigürasyonunu yapıyoruz.

Aşağıdaki komutu terminale gönderiyoruz;

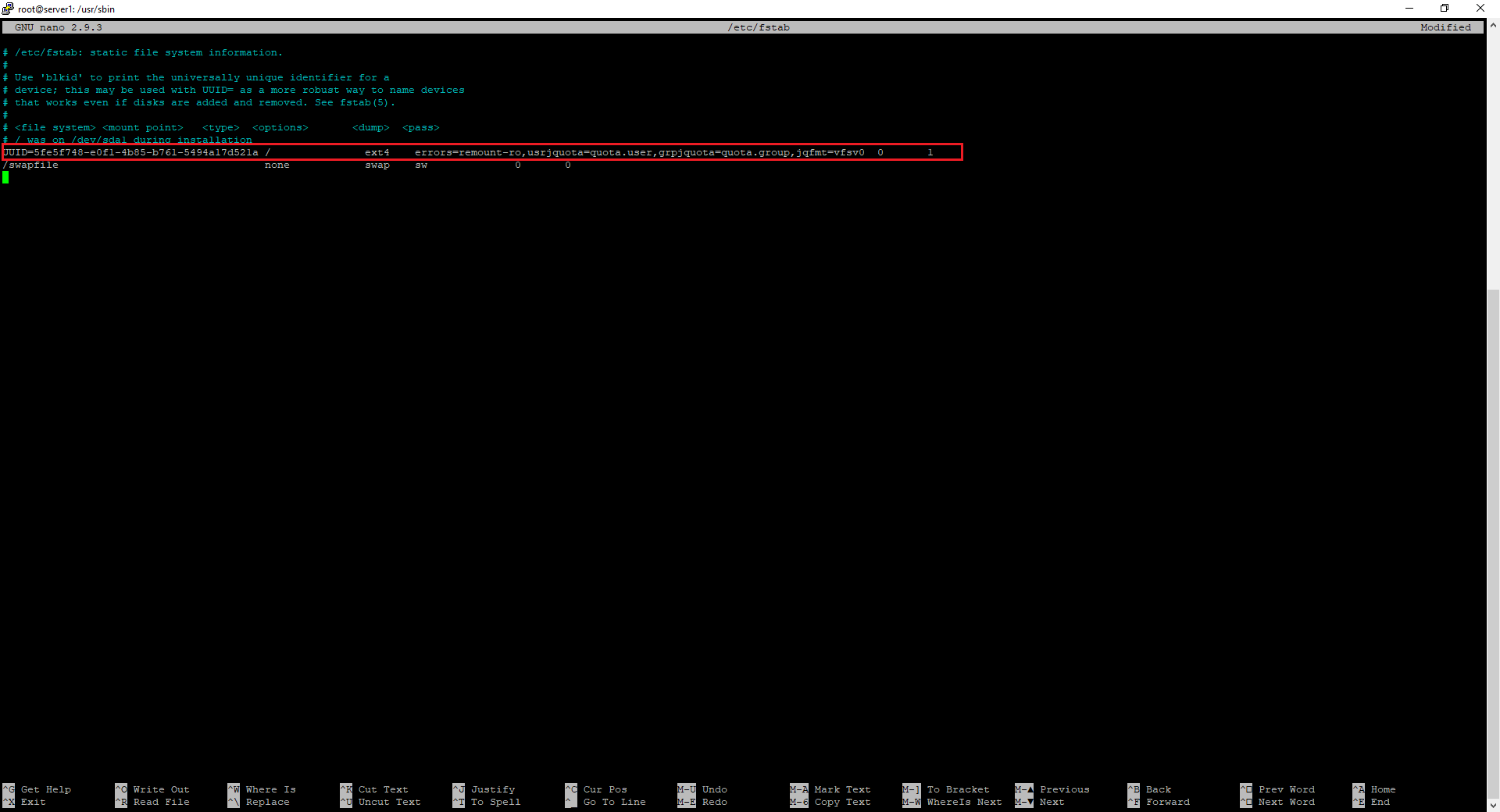

pico /etc/fstab

Bu adıma dikkat, bu dosyada yapacağınız yanlış bir şey, sistemin boot etmemesine yani açılmamasına neden olacaktır.

Bu dosya her kurulumda farklı içeriğe sahiptir, fakat bu gözünüzü korkutmasın, yapmanız gereken şey aslında çok basit, dosyanın içeriği her kurulumda farklı olsa da ;

ext4 errors=remount-ro

bölümü sabittir, aşağıdaki kodu;

usrjquota=quota.user,grpjquota=quota.group,jqfmt=vfsv0

ext4 errors=remount-ro ile devamındaki 0 1

arasına yapıştırıyorsunuz. İşlem sonunda satır şöyle görünmeli;

ctrl+x,y,enter ile kaydederek çıkıyoruz.

Aşağıdaki komutu terminale gönderiyoruz;

mount -o remount /

bu komut sonrasında “syntax parse error” hatası almıyor iseniz tebrikler 🙂 Alıyor iseniz bir şeyi yanlış yaptınız demektir, dosyayı tekrar açarak kontrol edin.

aşağıdaki komutları sırasıyla terminale gönderiyoruz;

quotacheck -avugm quotaon -avug

Bu iki komut aşağıdaki şekilde çıktı verecektir;

root@server1:/opt/metronome# quotacheck -avugm quotacheck: Scanning /dev/mapper/server1--vg-root [/] done quotacheck: Cannot stat old user quota file //quota.user: No such file or directory. Usage will not be subtracted. quotacheck: Cannot stat old group quota file //quota.group: No such file or directory. Usage will not be subtracted. quotacheck: Cannot stat old user quota file //quota.user: No such file or directory. Usage will not be subtracted. quotacheck: Cannot stat old group quota file //quota.group: No such file or directory. Usage will not be subtracted. quotacheck: Checked 13602 directories and 96597 files quotacheck: Old file not found. quotacheck: Old file not found. root@server1:/opt/metronome# quotaon -avug /dev/mapper/server1--vg-root [/]: group quotas turned on /dev/mapper/server1--vg-root [/]: user quotas turned on

12-BIND DNS Server kurulumu

Bu adım, ISPCONFIG kurulumunun en basit fakat en önemli adımlarından birisidir, BIND DNS web sitelerimizin domainlerinin çözümlenmesinde büyük rol oynar, eğer BIND DNS kurulumunda bir hata yaparsanız browserda sitenizin ismini yazdığınızda ulaşamazsınız.

Aşağıdaki komutu terminale gönderiyoruz;

apt -y install bind9 dnsutils haveged

Kurulum bittiğinde aşağıdaki komutları sırasıyla terminale gönderiyoruz;

systemctl enable haveged systemctl start haveged

13-Vlogger, Webalizer, ve AWStats kurulumu

Vlogger,Webalizer ve AWStats yayınladığımız siteleri kaç kişinin ziyaret ettiği, ne kadar bant genişliği kullandığı, hangi ülkelerden hit aldığı gibi değerli bilgilerin raporlarını sunan ücretsiz uygulamalardır, google analytics’in ücretsiz halleri diyebiliriz.

Aşağıdaki komutu terminale gönderiyoruz;

apt -y install vlogger webalizer awstats geoip-database libclass-dbi-mysql-perl

Bu komut sonrasında otomaik bir cron(Linux sistemlerde bir işin sistematik olarak tekrar tekrar yapılmasını sağlayan yapı, Windows sistemlerdeki zamanlanmış görevler’in Linux karşılığı) oluşuyor, bunu iptal etmemiz gerekiyor.

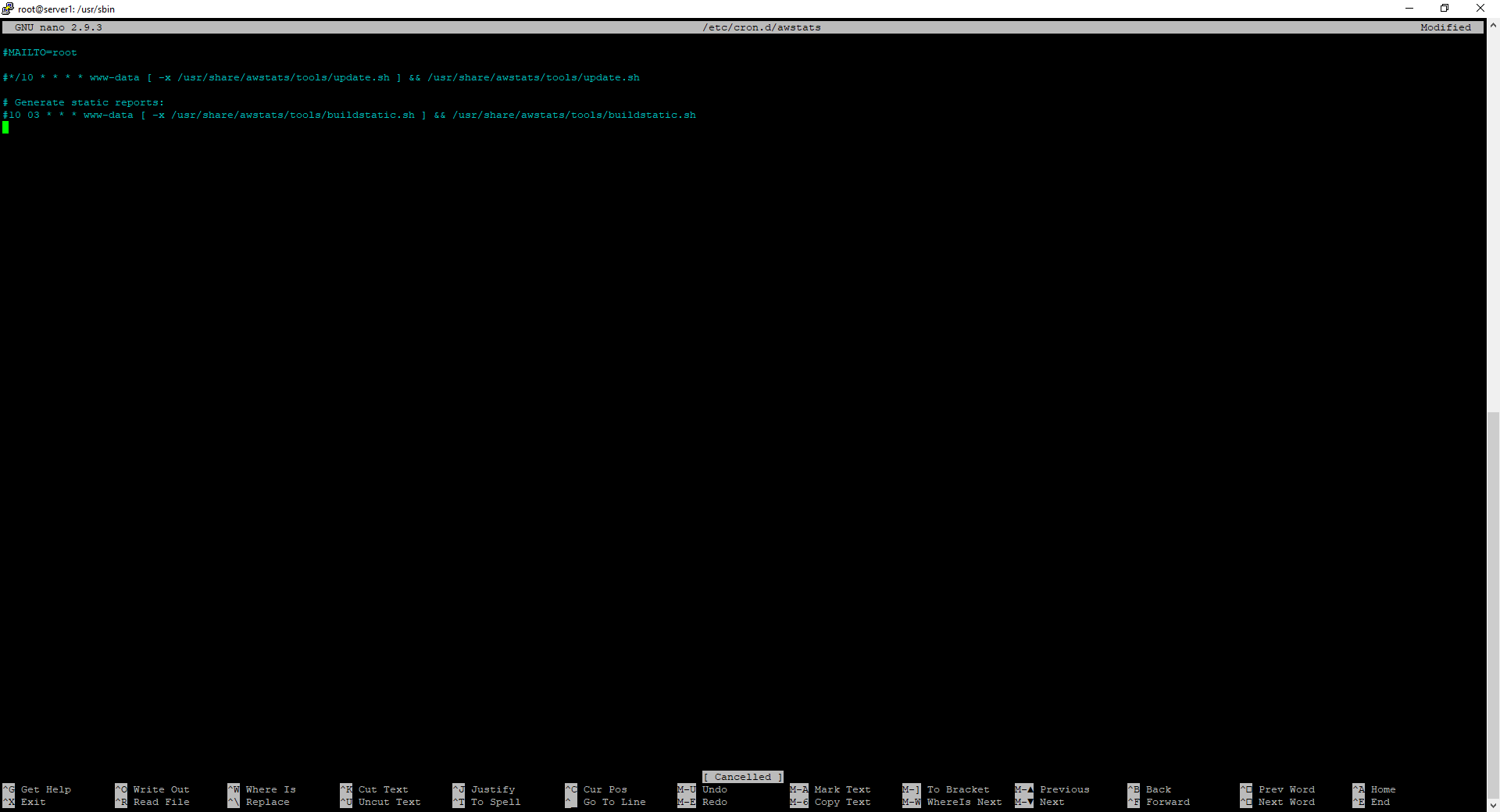

Aşağıdaki komut ile cron konfigürasyon dosyamızı açıyoruz;

pico /etc/cron.d/awstats

Dosyanın içindeki tüm satırların başına # işareti koyuyoruz. İşlem sonunda dosya böyle görünmeli.

ctrl+x,y,enter ile kaydederek çıkıyoruz.

14-Jailkit kurulumu

Jailkit bir sunucu için olmazsa olmaz modüllerden birisidir, Jailkit sayesinde SSH bağlantılarımızı çok daha güvenli hale getirebiliyoruz. Jailkit modülü ISPCONFIG kurulduktan sonra kurulamaz, mutlaka öncesinde kurulmalıdır.

Aşağıdaki komutu terminale gönderiyoruz;

apt -y install build-essential autoconf automake1.11 libtool flex bison debhelper binutils

Aşağıdaki komutları sırasıyla terminale gönderiyoruz;

cd /tmp wget http://olivier.sessink.nl/jailkit/jailkit-2.19.tar.gz tar xvfz jailkit-2.19.tar.gz cd jailkit-2.19 echo 5 > debian/compat

Aşağıdaki komutu terminale gönderiyoruz, bu komut ile JailKit paketlerini derliyoruz;

./debian/rules binary

Bu işlem bilgisayarınızın donanımına göre, 1 ile 5 dakika arası sürebilir.

Aşağıdaki komutları sırasıyla terminale gönderiyoruz;

cd .. dpkg -i jailkit_2.19-1_*.deb rm -rf jailkit-2.19*

15-fail2ban ve UFW kurulumu

Orjinal yayıncı her ne kadar bu paketler opsiyonel dese de , fail2ban ve UFW paketleri yine bir sunucu için olmazsa olmaz paketler, bu paketler sayesinde sunucu üzerinde detaylı loglama yapabiliyoruz. Log dosyaları sunucunuzda karşılaşabileceğiniz hataları çözmenizde can simidiniz olacaktır.

Aşağıdaki komutu terminale gönderiyoruz;

apt -y install fail2ban

fail2ban paketinin Davecot ve PurFTPD servislerini loglaması için, konfig dosyası oluşturmamız gerekiyor;

Aşağıdaki komutu terminale gönderiyoruz;

pico /etc/fail2ban/jail.local

Dosyayı yeni oluşturduğumuz için, içi boş gelecek. Aşağıdaki metni hiç bir yerini değiştirmeden yapıştırıyoruz;

[pure-ftpd] enabled = true port = ftp filter = pure-ftpd logpath = /var/log/syslog maxretry = 3 [dovecot] enabled = true filter = dovecot action = iptables-multiport[name=dovecot-pop3imap, port="pop3,pop3s,imap,imaps", protocol=tcp] logpath = /var/log/mail.log maxretry = 5 [postfix] enabled = true port = smtp filter = postfix logpath = /var/log/mail.log maxretry = 3

ctrl+x,y,enter ile kaydederek çıkıyoruz.

Yaptığımız değişikliklerin aktive olması için fail2ban servisini restart ediyoruz.

service fail2ban restart

UFW paketini kuruyoruz, aşağıdaki komutu terminale gönderiyoruz;

apt -y install ufw

Bu komutu gönderdiğinizde çok büyük ihtimalle şu hatayı alacaksınız;

Reading package lists... Done Building dependency tree Reading state information... Done ufw is already the newest version (0.36-0ubuntu0.18.04.1). The following packages were automatically installed and are no longer required: efibootmgr libfwup1 libwayland-egl1-mesa Use 'sudo apt autoremove' to remove them. 0 upgraded, 0 newly installed, 0 to remove and 0 not upgraded.

Burada sistem size UFW paketinin en güncel sürümü zaten kurulu, kurulacak bir şey yok diyor 🙂 UFW 18.04 ile default olarak gelen paketlerden birisi, ilk adımda sunucumuzu güncellediğimiz için UFW paketi zaten en güncel hali ile kurulu. İstisna olarak da olsa bazı durumlarda bir sebepten dolayı UFW paketi kurulum esnasında yüklenemiyor, bu nedenle ne olur ne olmaz diyerek bu komutu yine de çalıştırıyoruz 🙂

16-Roundcube kurulumu

Roundcube dünya çapında yaygın olarak kullanılan çok başarılı bir webmail uygulaması, biz de default webmail uygulamamız olarak RoundCube kullanacağız.

Aşağıdaki komutu terminale gönderiyoruz;

apt -y install roundcube roundcube-core roundcube-mysql roundcube-plugins javascript-common libjs-jquery-mousewheel php-net-sieve tinymce

Kurulum esnasında iki soru sorulacak;

Configure database for roundcube with dbconfig-common? <-- Yes seçiyoruz MySQL application password for roundcube: <-- Hiç bir şey yazmadan Enter tuşuna basıyoruz

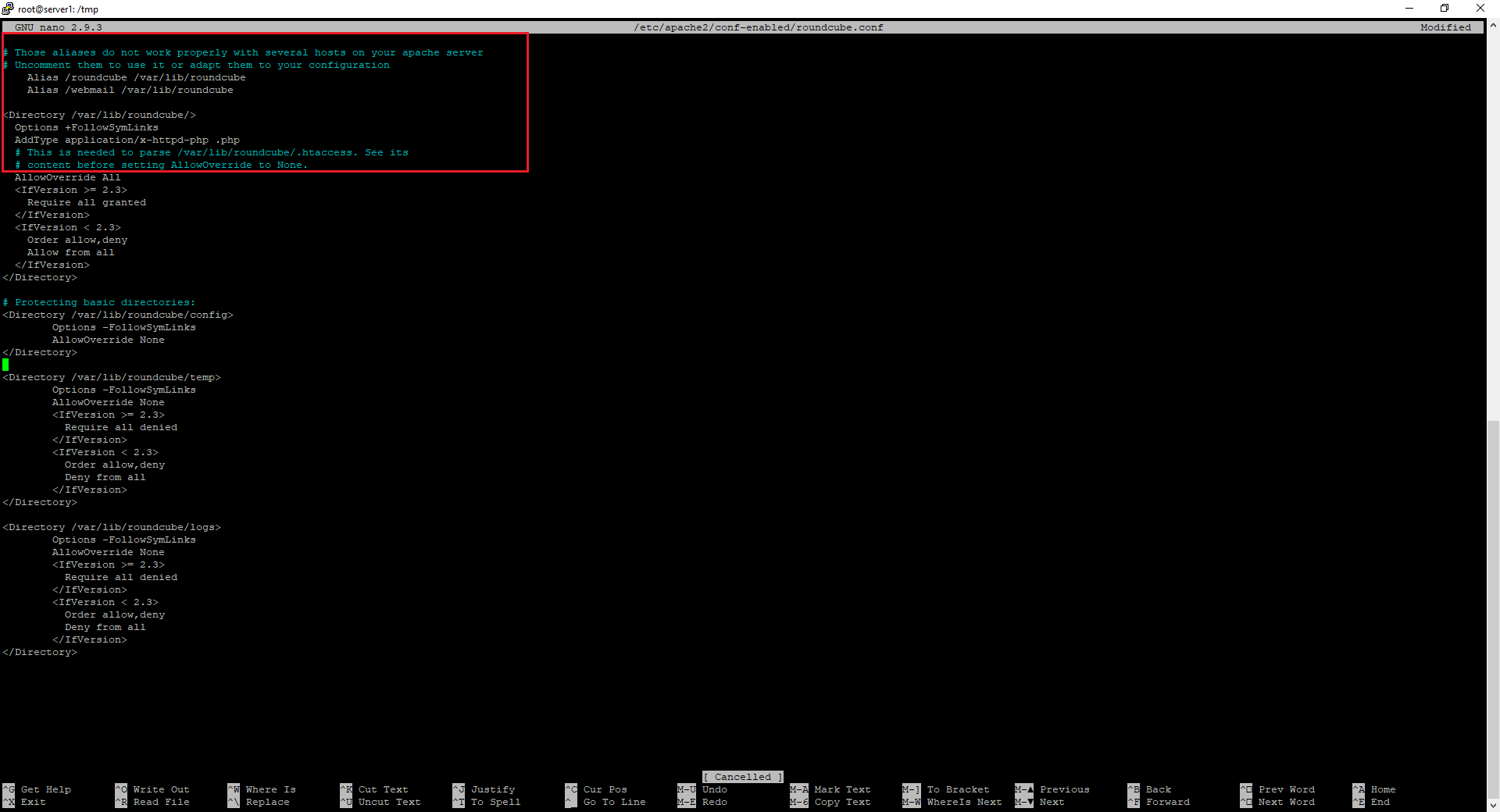

RoundCube uygulamasının default uygulama olması için apache2 konfigürasyon dosyamızda değişiklik yapmamız gerekiyor.

Aşağıdaki komutu terminale gönderiyoruz;

pico /etc/apache2/conf-enabled/roundcube.conf

Açılan dosyada;

Alias /roundcube /var/lib/roundcube

satırının başında bulunan # işaretini kaldırıyoruz, bu satırın altına;

Alias /webmail /var/lib/roundcube

satırını ekliyoruz.

<Directory /var/lib/roundcube>

Satırının altına;

AddType application/x-httpd-php .php

satırını ekliyoruz.

İşlem sonunda dosyanız şu şekilde görünmeli;

ctrl+x,y,enter ile kaydederek çıkıyoruz.

Yaptığımız değişikliklerin aktive olması için apache2 servisini restart ediyoruz.

service apache2 restart

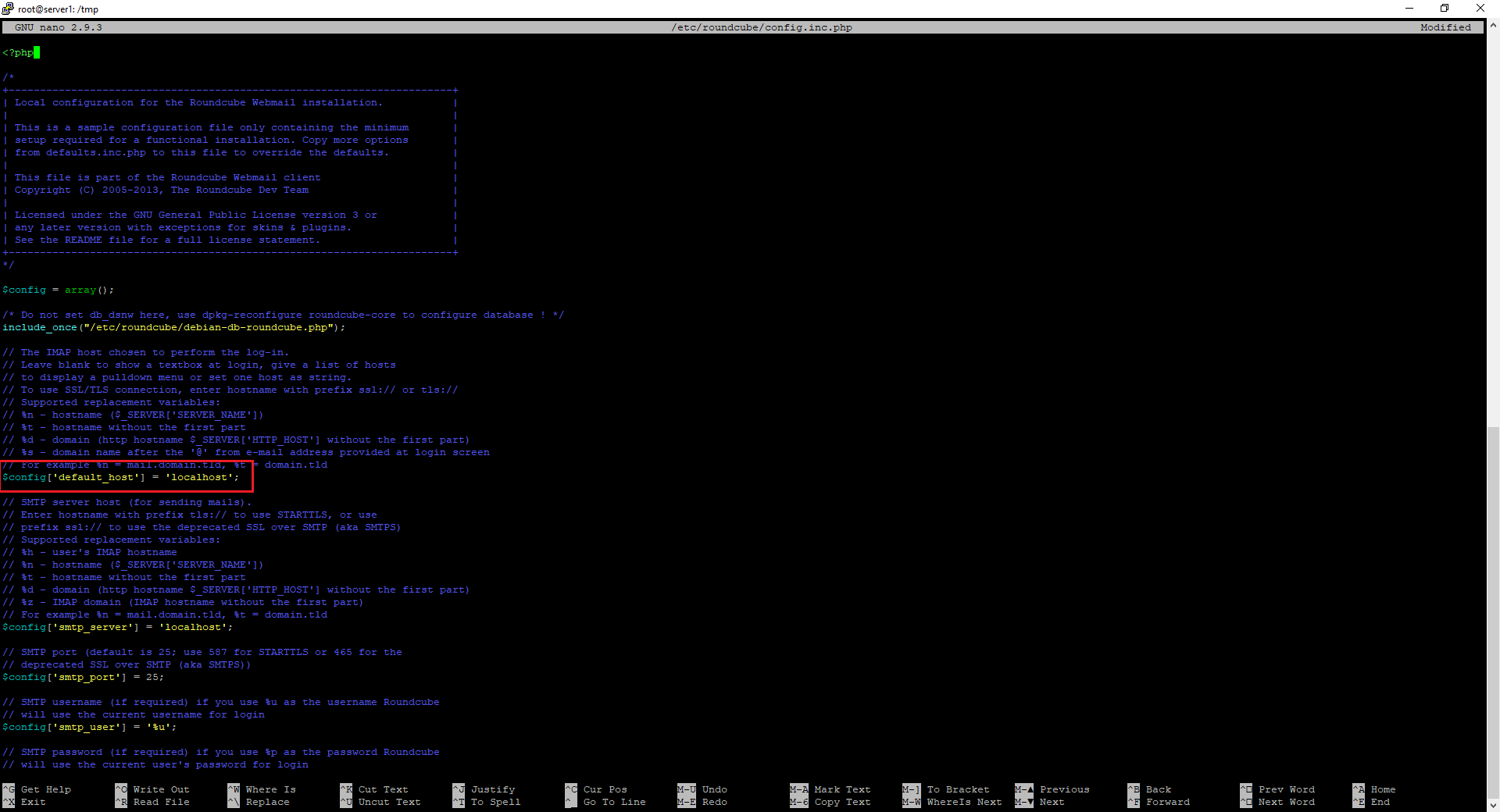

Roundcube dosyasını açıyoruz;

pico /etc/roundcube/config.inc.php

ctrl+w ile arama moduna geçerek;

$config['default_host']

satırını buluyoruz ve aşağıdaki şekilde değiştiriyoruz;

$config['default_host'] = 'localhost';

bu işlem sonrasında dosya şu şekilde görünmeli;

ctrl+x,y,enter ile kaydederek çıkıyoruz.

17-ISPCONFIG kurulumu

Sonunda büyük an geldi 🙂

Aşağıdaki komutları sırasıyla terminale gönderiyoruz;

cd /tmp wget -O ispconfig.tar.gz http://git.ispconfig.org/ispconfig/ispconfig3/repository/archive.tar.gz?ref=stable-3.1 tar xfz ispconfig.tar.gz cd ispconfig3*/install/ php -q install.php

Kurulum esnasında sorulacak sorular ve yanıtları;

-------------------------------------------------------------------------------- _____ ___________ _____ __ _ ____ |_ _/ ___| ___ \ / __ \ / _(_) /__ \ | | \ `--.| |_/ / | / \/ ___ _ __ | |_ _ __ _ _/ / | | `--. \ __/ | | / _ \| '_ \| _| |/ _` | |_ | _| |_/\__/ / | | \__/\ (_) | | | | | | | (_| | ___\ \ \___/\____/\_| \____/\___/|_| |_|_| |_|\__, | \____/ __/ | |___/ -------------------------------------------------------------------------------- >> Initial configuration Operating System: Ubuntu 18.04 (Bionic Beaver) Following will be a few questions for primary configuration so be careful. Default values are in [brackets] and can be accepted with <ENTER>. Tap in "quit" (without the quotes) to stop the installer. Select language (en,de) [en]: <-- Entera basın Installation mode (standard,expert) [standard]: <-- Entera basın Full qualified hostname (FQDN) of the server, eg server1.domain.tld [server1.canomi.com]: server1.fscteknoloji.com <-- Sunucuza verdiğiniz FQDN ismini girin,örneğin server1.fscteknoloji.com MySQL server hostname [localhost]: <-- Entera basın MySQL server port [3306]: <-- Entera basın MySQL root username [root]: <-- Entera basın MySQL root password []: <-- MySQL kurulumu esnasında oluşturduğunuz yönetici şifresini girin MySQL database to create [dbispconfig]: <-- Entera basın MySQL charset [utf8]: <-- Entera basın Configuring Postgrey Configuring Postfix Generating a 4096 bit RSA private key .......................................................................++ ........................................................................................................................................++ writing new private key to 'smtpd.key' ----- You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [AU]: <-- İki harfli ülke kodu, örneğin TR State or Province Name (full name) [Some-State]: <-- eyalet adı, örneğin Istanbul Locality Name (eg, city) []: <-- Şehir adı, Örneğin Istanbul Organization Name (eg, company) [Internet Widgits Pty Ltd]: <-- Kuruluşunuzun adı, örneğin FSC TEKNOLOJI Organizational Unit Name (eg, section) []: <-- Entera basın Common Name (e.g. server FQDN or YOUR name) []: <-- Sunucuzun FQDN ismini girin, örneğin server1.fscteknoloji.com Email Address []: <-- Entera basın Configuring Mailman Configuring Dovecot Configuring Spamassassin Configuring Amavisd Configuring Getmail Configuring BIND Configuring Jailkit Configuring Pureftpd Configuring Apache Configuring vlogger Configuring Metronome XMPP Server writing new private key to 'localhost.key' ----- Country Name (2 letter code) [AU]: <-- İki harfli ülke kodu, örneğin TR Locality Name (eg, city) []: <-- Şehir adı, örneğin Istanbl Organization Name (eg, company) [Internet Widgits Pty Ltd]: <-- Kuruluşunuzun adı, örneğin FSC TEKNOLOJI Organizational Unit Name (eg, section) []: <-- Entera basın Common Name (e.g. server FQDN or YOUR name) [server1.canomi.com]: <-- Sunucunuzun FQDN adını girin, örneğin server1.fscteknoloji.com Email Address []: <-- Entera basın Configuring Ubuntu Firewall Configuring Fail2ban [INFO] service OpenVZ not detected Configuring Apps vhost Installing ISPConfig ISPConfig Port [8080]:<-- Entera basın Admin password [admin]:<-- İstediğiniz yönetici şifresini girin, şifreyi kaybetmeyin unutmayın. Do you want a secure (SSL) connection to the ISPConfig web interface (y,n) [y]: <-- Entera basın Generating RSA private key, 4096 bit long modulus .......................++ ................................................................................................................................++ e is 65537 (0x10001) You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [AU]: <-- İki harfli ülke kodu, örneğin TR State or Province Name (full name) [Some-State]: <-- Eyalet adı, örneğin Istanbul Locality Name (eg, city) []: <-- Şehir adı, örneğin Istanbul Organization Name (eg, company) [Internet Widgits Pty Ltd]: <-- Kuruluşunuzun adı, örneğin FSC TEKNOLOJI Organizational Unit Name (eg, section) []: <-- Entera basın Common Name (e.g. server FQDN or YOUR name) []: <-- Sunucunuzun FQDN adını girin, örneğin server1.fscteknoloji.com Email Address []: <-- Entera basın Please enter the following 'extra' attributes to be sent with your certificate request A challenge password []: <-- Entera basın An optional company name []: <-- Entera basın writing RSA key Configuring DBServer Installing ISPConfig crontab no crontab for root no crontab for getmail Detect IP addresses Restarting services ... Installation completed.

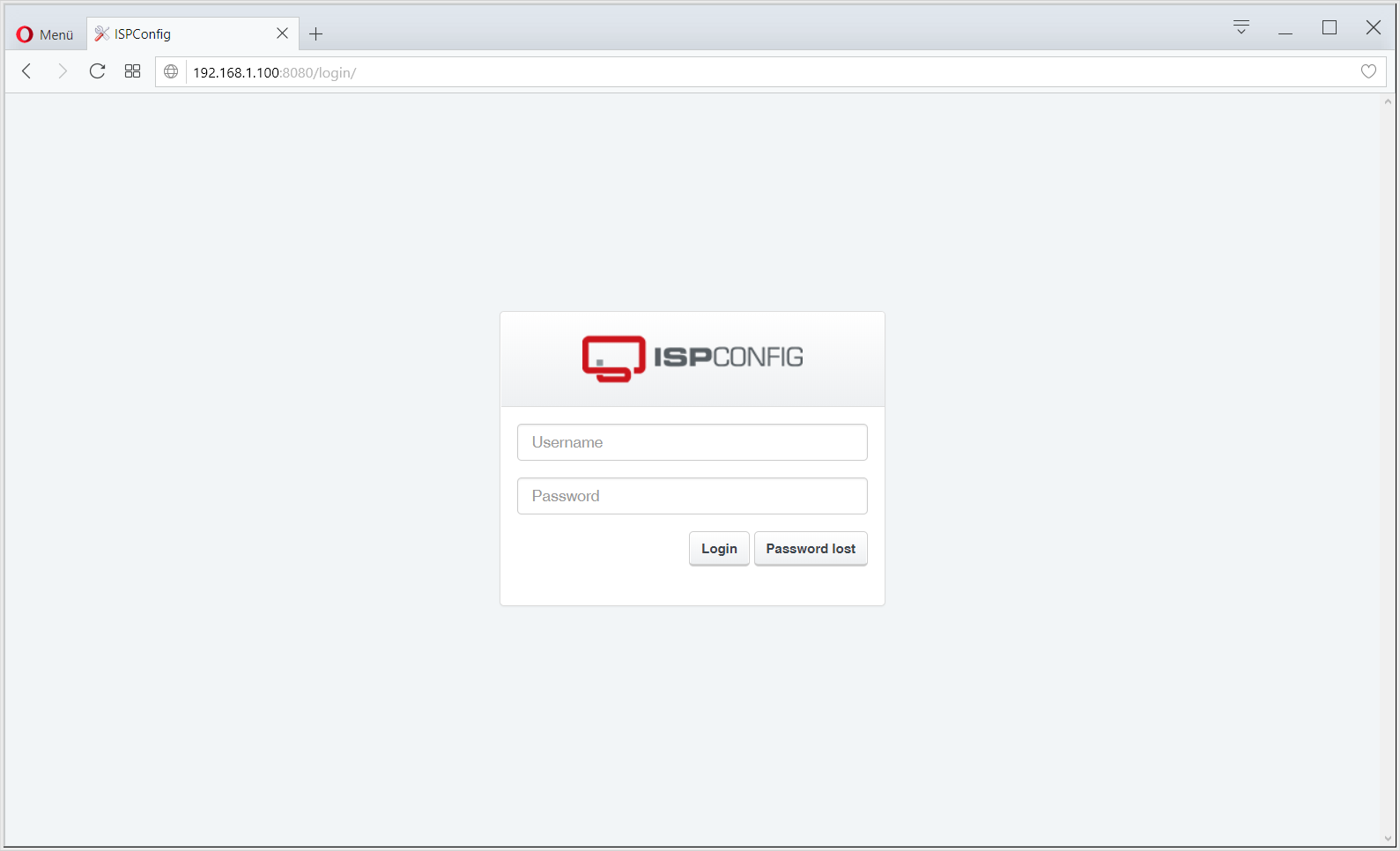

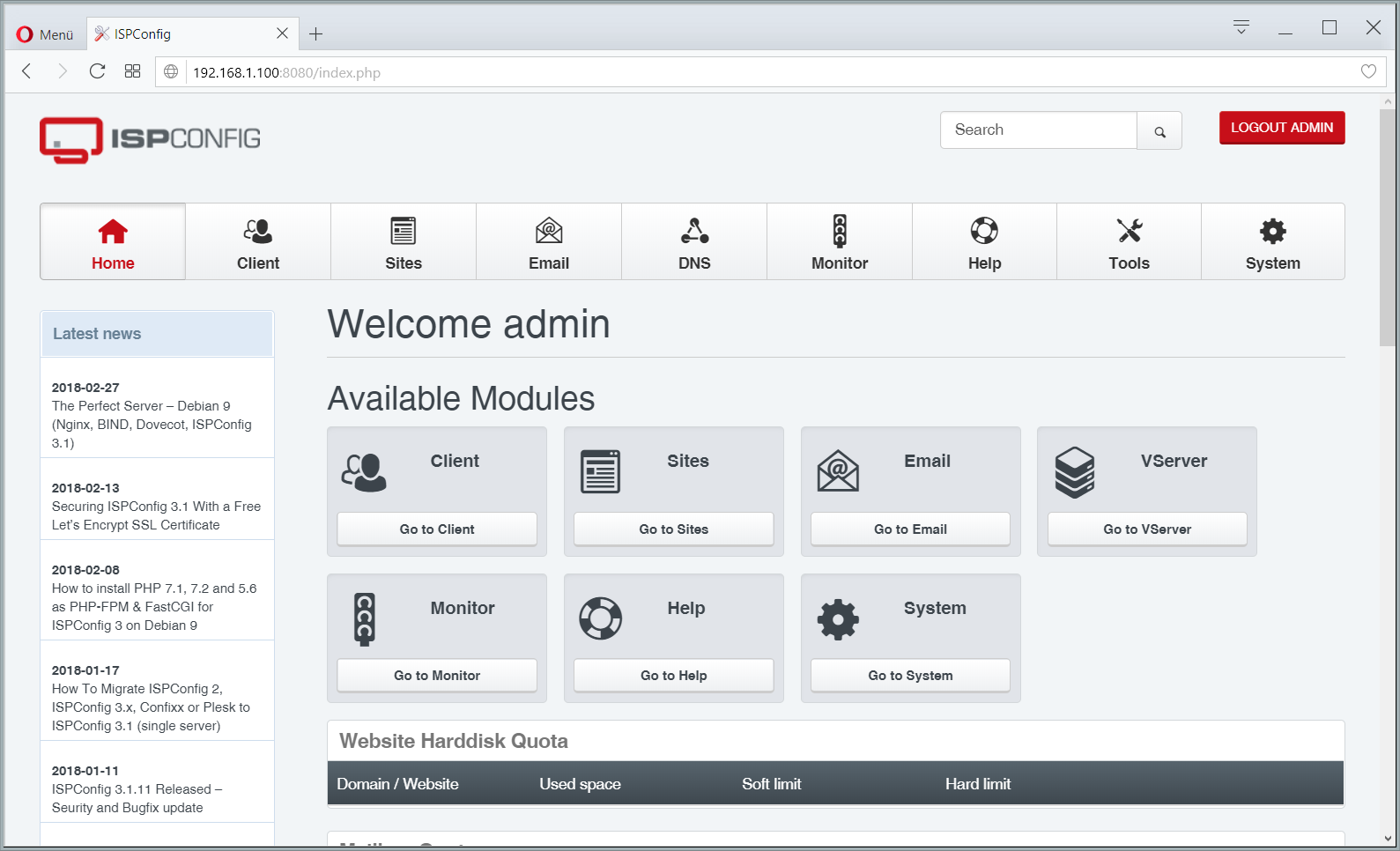

işlemler tamamlandığında, browser’ınızdan http://sunucuzun_ip_adresi:8080,örneğin http://192.168.1.245:8080/ adresini çağırdığınızda ISPCONFIG login ekranı gelecek.

Kullanıcı adı : admin

Şifre : biraz önce kurulum esnasında belirlediğiniz şifre.

Hayırlı olsun,artık fonksiyonel bir web sunucunuz var 🙂

Domain,Subdomain,DNS,FTP ve daha bir çok şeyin nasıl yapılandırılacağını sonraki yazılarımızda paylaşacağız.

İsterseniz 100TL karşılığında, kurulmuş ve tüm ayarları yapılmış,yayın yapmaya hazır ISPCONFIG sanal makine imajını edinebilirsiniz, destek@fscteknoloji.com adresine mail göndererek talepte bulunabilirsiniz.

Sevgiler 🙂

1996 Yılından bu yana Yurtiçi ve Yırtdışında Bilişim Sektörü’nde hizmet veriyor. Network, Ağ Güvenliği, Linux, Windows sunucular ve bir çok programlama dilinde uzman.

Teknoloji, işini karmaşık göstererek kendini Süpermen olarak tanıtma sevdalısı megalomanyakların gösterdiği/anlattığı kadar karmaşık değil, yapamazsın dedikleri her şeyi yapar, anlamazsın dedikleri her şeyi anlarsınız, yeter ki kendinize inanın ve güvenin.